「ランサムウェアに感染してしまったようだけれど、どうやって駆除すればいい?」

「ランサムウェアを駆除したら、どのように復旧できる?」

この記事を読んでいる方は、そのような疑問や悩みを持っているのではないでしょうか。

ランサムウェアに感染した際の駆除方法を簡単に説明すると、以下の4ステップです。

1)感染した端末をネットワークから切り離す

2)端末をスキャンしてランサムウェアを特定する

3)アンチウイルスソフトや駆除ツールで駆除する

4)データを復元する

「3)アンチウイルスソフトや駆除ツールで駆除する」をもう少しくわしく説明すると、以下の2つの方法があります。

・セキュリティソフトの駆除機能を利用する

・ウイルス駆除ツールを利用する

セキュリティソフトを導入しているのであれば、それに搭載されている駆除機能を利用し、それができなければウイルス駆除ツールを利用します。

ウイルス駆除ツールには、無料のものもあります。(記事中でいくつか紹介しています。)

また、ランサムウェアの駆除ができたら、データの「復号(=暗号化されたデータをもとに戻す)」をする必要がありますが、その方法は以下の3つです。

・OSの復元機能を使う

・復号ツールを使う

・「No More Ransom」を使う

ここまでできれば、ランサムウェアに感染した端末をもとに戻すことができるでしょう。

そこでこの記事では、ランサムウェアの駆除方法についてさらにくわしく説明していきます。

◎ランサムウェアを駆除する前に:身代金は安易に支払わない

◎ランサムウェアの駆除方法4ステップ

◎無料で利用できる駆除ツール

◎ランサムウェア感染後のデータ復号(復旧)方法3つ

◎ランサムウェアの感染を未然に防ぐ6つの対策

最後まで読めば、ランサムウェアの駆除方法がよくわかるはずです。

この記事で、あなたの会社がランサムウェアの危機から無事に脱出できるよう願っています。

目次

1. ランサムウェアを駆除する前に:身代金は安易に支払わない

いまこの記事を読み始めた方の多くは、以下のいずれかの状況にあるのではないでしょうか?

「たったいま、ランサムウェアに感染してしまった! すぐに駆除したい」

「もしかしたら、さっきランサムウェアに感染したかもしれない、どうすれば駆除できるのか…」

「今後、ランサムウェアに感染するかもしれないので、あらかじめ駆除のしかたを知っておきたい」

そんな方々に、駆除方法より先にまずお伝えしたいのは、「身代金は安易に支払わないでください」ということです。

その理由は以下の3点で、まずはこれらから説明します。

(もし「説明されなくても身代金を払うつもりはないので、早く駆除方法が知りたい!」というのであれば、この章は読み飛ばして「2. ランサムウェアの駆除方法4ステップ」から読み始めてください。)

・身代金を支払ったにもかかわらず、データを復元できないケースも多い

・身代金を支払ったことで、多重脅迫や他の攻撃者からの脅迫を招く恐れがある

・盗まれたデータは破棄されず、流出や転売をされる可能性がある

1-1. 身代金を支払ったにもかかわらず、データを復元できないケースも多い

ランサムウェアは、ターゲットの端末やネットワークに侵入し、データを暗号化したり端末の操作をロックしたりするマルウェアです。

その上で、「もとに戻して欲しければ金銭を支払え」と身代金を要求します。

しかし、言われた通りに身代金を支払ったにもかかわらず、データを復元できないケースが多くあるのです。

暗号化されたファイルをもとに戻す=復号するには、「復号キー」と呼ばれるデータが必要です。

ランサムウェアを送り込んできた攻撃者は、身代金を支払えばこの復号キーをわたす、もしくは復号キーでもとに戻すと言っているわけですが、実際には一度暗号化されたデータは復号キーでも完全にはもとに戻らないことがままあります。

そうなれば、身代金を支払う意味はないでしょう。

1-2. 身代金を支払ったことで、多重脅迫や他の攻撃者からの脅迫を招く恐れがある

また、一度身代金を支払った企業は、ランサムウェアの攻撃者たちから「脅せばお金になる相手」と認識されてしまいます。

そこで、身代金支払い後に「盗んだデータを公表されたくなければ、もう一度身代金を払え」と脅されるケース=「二重脅迫」が非常に増えているのです。

「顧客や取引先企業にサイバー攻撃を仕掛ける」などといって、三重四重に脅迫される事例まであります。

さらに、ハッカー集団の中で「あの会社は支払いに応じた」という情報が周知されると、他の攻撃者からもランサムウェアを仕掛けられるリスクが高まります。

実際に、一度身代金を支払った後に、別の攻撃者からも脅迫されたという例があります。

つまり、身代金を支払って終わりではなく、むしろ反対に繰り返し被害を受けることになるのです。

1-3. 盗まれたデータは破棄されず、流出や転売をされる可能性がある

そしてもっとも恐ろしいのは、ランサムウェア攻撃によって一度盗まれたデータは、攻撃者の手元にいつまでも残るかもしれないということです。

仮に身代金を支払って、無事にデータが復号できたとして、その時点で敵が盗んだデータを破棄するかどうか、確かめようがありません。

データを複製して持ち続け、後日公開されたり、ネット上で売買されたりする可能性が残ります。

このようなリスクを踏まえると、ランサムウェア被害は「身代金を支払えば早期に解決できる」というものではないといえます。

一般的には「身代金の支払いはよくないこと」とされていますし、アメリカではランサムウェア被害で身代金を支払うことを禁じてもいます。

くれぐれも、慌てて金銭の要求に応じずに、まずはランサムウェアの駆除とデータの復元に努めてください。

2. ランサムウェアの駆除方法4ステップ

さて、ここからはいよいよ本題である「ランサムウェアの駆除」について説明しましょう。

その方法は、以下の4ステップにそって実行します。

1)感染した端末をネットワークから切り離す

2)端末をスキャンしてランサムウェアを特定する

3)アンチウイルスソフトや駆除ツールで駆除する

4)データを復元する

2-1. 感染した端末をネットワークから切り離す

ランサムウェアの感染が疑われたら、まずは速やかにその端末をネットワークから切り離し、オフライン状態にしましょう。

具体的には、以下の作業を行います。

・有線LANの場合:LANケーブルを抜く

・無線LANの場合:端末を機内モードに設定するか、Wi-Fiルータの電源を落とす

→LANケーブルの抜き方、機内モードの設定のしかた、Wi-Fiルータの電源の落とし方がわからない人は、端末のメーカーのHPなどで確認してください。

もしインターネットや内部ネットワークに接続したままにしておくと、そこから他の端末やサーバへと感染が広がってしまいますので、まずは被害の拡大を防ぎましょう。

ただ、こういう場合に、慌てて感染した端末の電源を落とす人がいますが、それは絶対にしないでください。

というのも、感染した端末内にはデータを復号する際に必要な情報が残っていることがあるからです。

むやみに電源を落とすとそれが失われてしまい、データの復号が難しくなる恐れがあるのです。

2-2. 端末をスキャンしてランサムウェアを特定する

次に、ランサムウェアの種類を特定します。

ランサムウェアは、確認されているだけでも200種類以上あり、それによってデータを復号する際の復号キーが異なるためです。

特定は、以下のいずれかの方法で行います。

・セキュリティソフトやウイルス対策ソフトで端末をスキャンして、ランサムウェアを特定する

・端末に表示された脅迫文や警告メッセージなどを保存、その画像や内容をインターネットに接続されている別の端末で検索して特定する

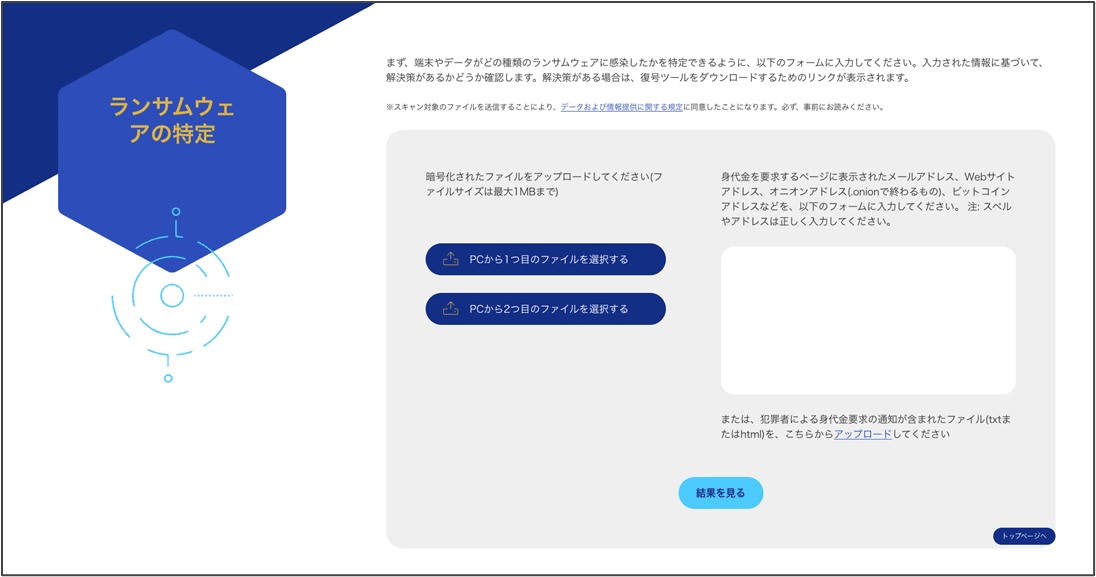

・「No More Ransom」サイトで以下のいずれかの方法で特定する

1)暗号化されたファイルをアップロードする

2)身代金要求ページに表示されたメールアドレス、WEBサイトアドレスなどを入力する

3)身代金要求通知が含まれたファイルをアップロードする

【「No More Ransom」サイトのランサムウェア特定ページ】

出典:No More Ransom公式サイト「ランサムウェアの特定」ページ

もし以上の方法でもランサムウェアの種類が不明の場合は、新しいタイプのものかもしれません。

その場合は、暗号化されたファイルの拡張子を見てみてください。

それをインターネットで検索することで、種類を特定できる可能性があります。

2-3. アンチウイルスソフトや駆除ツールで駆除する

ここまで進んだところで、いよいよランサムウェアを駆除します。

駆除の方法は、主に以下の2つです。

・セキュリティソフトの駆除機能を利用する

・ウイルス駆除ツールを利用する

すでに導入しているセキュリティソフトにウイルス駆除の機能がついている場合は、そのガイダンスに従って駆除しましょう。

駆除機能がない場合や、そもそもセキュリティソフトがない場合は、ウイルス駆除ツールを利用するといいでしょう。

「3. 無料で利用できる駆除ツール」では、無料で利用できる駆除ツールをいくつか紹介していますので、参考にしてください。

2-4. データを復元する

ランサムウェアを駆除できたら、データを復元します。

(ランサムウェアが残っている状態で復元すると、再感染する恐れがありますので、先に駆除してください。)

バックアップを取得してあれば、それを用いて復元するとよいでしょう。

バックアップがなければ、暗号化されたデータを復号できるか試してみます。

その方法は、「4. ランサムウェア感染後のデータ復号(復旧)方法3つ」でくわしく解説しますので、そちらを参照してください。

ただし、前述したように、暗号化されたデータは復号キーを適用しても完全にはもとに戻らないケースが多々あります。

そのため、データやシステムは定期的にバックアップすることを心がけましょう。

3. 無料で利用できる駆除ツール

ランサムウェアを駆除するためのツールには、無料で利用できるものもあります。

そこで、そのうちのいくつかを紹介しておきましょう。

3-1. Windows Defender

「Windows Defender」は、Microsoftが提供するセキュリティ対策ソフトです。

Windows10からは標準搭載されていますが、ダウンロードも可能です。

ランサムウェアなどのマルウェアに関しては、リアルタイムでの端末保護やデータ保護、システムのスキャンと不正なソフトウェアのクリーンアップ、不正な通信に対するファイアウォール機能、不正なプログラムの実行阻止などを行います。

スキャンによって不正なコードが検知された場合は、ユーザーへの通知、削除、もし必要があれば復元も可能です。

| ツール名 | Windows Defender |

| 提供元 | Microsoft |

| 価格 | 無料 |

| ランサムウェア駆除に関連する機能 | ・マルウェアからのリアルタイム保護・ランサムウェアからのデータ保護・システムのスキャンと不正なソフトウェアのクリーンアップ・不正な通信に対するファイアウォール機能・不正なプログラムの実行阻止・不正なコードが検知された場合は、ユーザーへの通知、削除 など |

| 備考 | Windowsに標準搭載▶︎インストールはこちらから |

3-2. アバスト無料アンチウイルス

「アバスト無料アンチウイルス」は、以下のような機能を持つ無料のアンチウイルスソフトです。

マルウェアのスキャンと削除機能以外にも、以下のような機能を備えています。

・ランサムウェア、フィッシングなどのマルウェアを検出してブロック

・疑わしいファイルクラウドに自動的に送信し、それが脅威である場合はユーザーに対処法をプッシュ

・Wi-Fi の弱点と、ネットワークにただ乗りしている不審者を自動的に検出 など

| ツール名 | アバスト無料アンチウイルス |

| 提供元 | Avast Software Japan |

| 価格 | 無料 |

| ランサムウェア駆除に関連する機能 | ・ランサムウェアの脅威を阻止・その他マルウェアを検出してブロック・安全ではない設定やパスワード、疑わしいアドオン、古くなったソフトウェアなど、マルウェアの侵入を可能にする欠陥を検知 など |

| 備考 | ▶︎インストールはこちらから |

4. ランサムウェア感染後のデータ復号(復旧)方法3つ

さて、ランサムウェアを無事に駆除することができたところで、暗号化されたデータのバックアップがなければ、暗号を復号(=もとに戻す)してデータを復旧しなければなりません。

その方法は、以下の3つあります。

・OSの復元機能を使う

・復号ツールを使う

・「No More Ransom」を使う

前述したように、暗号化されたデータはかならずしももとに戻せるとは限りません。

復旧できないこともしばしばですが、まずはこれらの方法を試してみてください。

4-1. OSの復元機能を使う

まず、もっとも簡単な方法として、「OSの復元機能」を試してみましょう。

4-1-1. Windows OSの場合

Windows Vista以降のOSには、「システムの復元」という機能が備わっていて、Windows7以降はそれがデフォルトで有効になっています。

これを利用すれば、システムやデータを復元できる可能性があります。

具体的な復元方法は以下です。

| Windows10の場合 |

| 1)「スタート」をクリック 2)「設定」をクリック 3)「システム」をクリック 4)「詳細情報」をクリック 5)「関連設定」欄から「システムの保護」をクリック 6)「システムのプロパティ」の「システムの保護」タブをクリック、「システムの復元」欄から「システムの復元」をクリック |

ただ、これにはいくつか注意点があります。

・あらかじめ「復元ポイント」を作成しておかなければ、復元はできない

・「復元ポイント」は、「システムの保護」を有効にしておけば自動で作成される

それ以外は、手動で作成する

・「システムの復元」を実行すると、設定した「復元ポイント」の時点での状態に復元される

・「復元ポイント」以降に更新されたシステムやデータは復元されない

以上を踏まえて、復元を試してみてください。

4-1-2. Mac OSの場合

Macの場合は、データを自動でバックアップする「Time Machine」機能があります。

これを利用して、あらかじめバックアップを作成しておけば、データを復元することが可能です。

具体的なバックアップ手順はこちらから確認してください。

4-2. 復号ツールを使う

OSで復元できない場合は、「復号ツール」を利用してみましょう。

各ベンダーから、無料で利用できる復号ツールが公開されていますので、それを試してみてください。

主なフリー復号ツールには以下のようなものがあります。

| 提供元 | 復号ツール公開ページ | 対応ランサムウェア |

| トレンドマイクロ | ランサムウェア ファイル復号ツール | CryptXXX (バージョン1、2、3、4、5)、TeslaCrypt (バージョン1、2、3、4)、SNSLocker、Autolocky、BadBlock、777、XORIST、XORBAT、CERBER、Stampado、NEMUCOD、CHIMERA、WannaCry など |

| Kaspersky | ランサムウェア対応 無料復号ツール | Shade(全バージョン)、Rakhni、Agent.iih、Aura、Autoit、Pletor、Rotor、Lamer、Cryptokluchen、Lortok、Democry、Bitman、TeslaCrypt(バージョン3および4)、Chimera、Crysis(バージョン2および3)、Dharma、Jaff、Cryakl、Yatron、FortuneCrypt、Fonix、Maze、Sekhmet、Egregor. など |

| アバスト | 無料ランサムウェア復号ツール | AES_NI、Alcatraz Locker、Apocalypse、AtomSilo & LockFile、Babuk、BadBlock、Bart、BigBobRoss、BTCWare、Crypt888、CryptoMix(オフライン)、CrySiS、EncrypTile、FindZip、Fonix、GandCrab、Globe、HermeticRansom、HiddenTear、Jigsaw、LambdaLocker、Legion、NoobCrypt、Prometheus、Stampado、SZFLocker、TargetCompany、TeslaCrypt、Troldesh / Shade、XData など |

感染してしまったランサムウェアに対応するツールがあるか、確認してみてください。

ただ、これらは無償ツールなので、ベンダーのサポート対象ではありません。

また、これらのツールを用いても、復号できない可能性はあります。

そのことを了承した上で利用するようにしましょう。

4-3. 「No More Ransom」を使う

3つ目の方法は、「No More Ransom」サイトを利用することです。

「No More Ransom」とは、オランダ警察の全国ハイテク犯罪ユニット、ユーロポールの欧州サイバー犯罪センター、Kaspersky、McAfeeが主導し、ランサムウェアの被害者が犯罪者に不当な支払いをすることなく、暗号化されたデータを取り戻せるようサポートするプロジェクトです。

公式サイトでは、ランサムウェアを特定できるツール「Crypto Sheriff」の利用や、復号ツールのダウンロードが可能です。

2022年10月現在、「No More Ransom」の復号ツールが対応しているランサムウェアは以下です。

復号のしかたは、各ツールごとに説明があります。

該当するものがあれば、「復号ツール」ダウンロードページからダウンロードしてみてください。

| <アルファベット順> 777 Ransom AES_NI Ransom、Agent.iih Ransom、Alcatraz Ransom、Alpha Ransom、Amnesia 、Ransom、Amnesia2 Ransom、Annabelle Ransom、AstraLocker Ransom、AtomSilo Ransom、Aura Ransom、Aurora Ransom、AutoIt Ransom、AutoLocky Ransom、Avaddon Ransom、Avest Ransom BTCWare Ransom、Babuk Ransom、BadBlock Ransom、BarRax Ransom、Bart Ransom、BigBobRoss Ransom、Bitcryptor Ransom CERBER V1 Ransom、 CheckMail7 Ransom、Chernolocker Ransom、Chimera Ransom、Coinvault Ransom、Cry128 Ransom、Cry9 Ransom、CryCryptor、Ransom、CrySIS Ransom、Cryakl Ransom、Crybola Ransom、Crypt32 Ransom、Crypt888 Ransom、CryptON Ransom、CryptXXX V1 Ransom、CryptXXX V2 Ransom、CryptXXX V3 Ransom、CryptXXX V4 Ransom、CryptXXX V5 Ransom、CryptoMix Ransom、Cryptokluchen Ransom、Cyborg Ransom DXXD Ransom、Daivol ransomware Ransom、Damage Ransom、Darkside Ransom、Democry Ransom、Derialock Ransom、Dharma Ransom、DragonCyber Ransom ElvisPresley Ransom、EncrypTile Ransom、Everbe 1.0 Ransom FONIX Ransom、FenixLocker Ransom、FilesLocker v1 and v2 Ransom、FortuneCrypt Ransom、Fury Ransom GalactiCryper Ransom、GandCrab (V1, V4 and V5 up to V5.2 versions) Ransom、GetCrypt Ransom、Globe Ransom、Globe/Purge Ransom、Globe2 Ransom、Globe3 Ransom、GlobeImposter Ransom、GoGoogle Ransom、Gomasom Ransom HKCrypt Ransom、Hakbit Ransom、HermeticRansom Ransom、HiddenTear Ransom、HildaCrypt Ransom、Hive (v1 to v4) Ransom Iams00rry Ransom、InsaneCrypt Ransom、Iwanttits Ransom JSWorm 2.0 Ransom、 JSWorm 4.0 Ransom、Jaff Ransom、JavaLocker、Ransom、Jigsaw Ransom、Judge Ransom Kokokrypt Ransom LECHIFFRE Ransom、LambdaLocker Ransom、Lamer Ransom、Linux.Encoder.1 Ransom、Linux.Encoder.3 Ransom、LockFile Ransom、LockerGoga Ransom、Loocipher Ransom、Lorenz Ransom、Lortok Ransom MacRansom Ransom、Magniber Ransom、Mapo Ransom、Marlboro Ransom、Marsjoke aka Polyglot Ransom、Maze / Sekhmet / Egregor Ransom、MegaLocker Ransom、Merry X-Mas Ransom、MirCop Ransom、Mira Ransom、Mole Ransom、Muhstik Ransom Nemty Ransom、Nemucod Ransom、NemucodAES Ransom、Nmoreira Ransom、NoWay Ransom、Noobcrypt Ransom Ouroboros Ransom、Ozozalocker Ransom Paradise Ransom、Pewcrypt Ransom、Philadelphia Ransom、Planetary Ransom、Pletor Ransom、Popcorn Ransom、Professeur Ransom、Prometheus Ransom、Puma Ransom、Pylocky Ransom RAGNAROK Ransom、REvil/Sodinokibi Ransom、Rakhni Ransom、Rannoh Ransom、Ransomwared Ransom、RedRum Ransom、Rotor Ransom SNSLocker Ransom、Shade Ransom、SimpleLocker Ransom、Simplocker Ransom、SpartCrypt Ransom、Stampado Ransom、SynAck Ransom、Syrk Ransom TargetCompany Ransom、Tarrak ransomware Ransom、Teamxrat/Xpan Ransom、TeslaCrypt V1 Ransom、TeslaCrypt V2 Ransom、TeslaCrypt V3 Ransom、TeslaCrypt V4 Ransom、Thanatos Ransom、ThunderX Ransom、Trustezeb Ransom、TurkStatic Ransom VCRYPTOR Ransom WannaCryFake Ransom、Wildfire Ransom XData Ransom、XORBAT Ransom、XORIST Ransom Yatron Ransom ZQ Ransom、ZeroFucks Ransom、Ziggy Ransom、Zorab Ransom、djvu Ransom |

5. ランサムウェアの感染を未然に防ぐ6つの対策

ここまで、ランサムウェアの駆除のしかたと復号のしかたを解説しました。

ここまで、ランサムウェアの駆除のしかたと復号のしかたを解説しました。

が、そのような必要が生じる前に、できれば未然に感染を防ぐことができればそれに越したことはありません。

そこで最後に、ランサムウェアに感染しないように、事前に取れる対策を6つ挙げておきましょう。

・セキュリティソフトを導入、強化する

・メールソフトのセキュリティを強化する

・ファイアウォールやフィルタリングを利用する

・ネットワークや端末へのアクセス権限を最小化する

・公共Wi-Fiに接続する際はVPNを使用する

・データのバックアップを複数か所に保管する

5-1. セキュリティソフトを導入・強化する

もしセキュリティソフトを導入していなければ、ぜひ導入してください。

また、すでに導入している場合でも、それがランサムウェア対策として十分に有効かどうかをもう一度確認した上で、必要があればセキュリティレベルを強化しましょう。

そして、重要なのはセキュリティソフトを常に最新の状態に保つことです。

ランサムウェアは続々と新しいものが生み出されています。

もしセキュリティソフトの更新を怠ると、新たなランサムウェアに対応できずに侵入を許してしまう恐れがあるのです。

というのも、セキュリティソフトがマルウェアを検知する際には「ウイルス定義ファイル」というものを用います。

これはマルウェアのブラックリストのようなもので、ファイルに該当するものがあれば、危険と判断してブロックする仕組みです。

となると、セキュリティソフトを更新しなければウイルス定義ソフトも更新されず、その間に新しく増えたランサムウェアは検知できなくなってしまいます。

そのようなことがないよう、新たなランサムウェアにも対応できるように、セキュリティソフトは常に最新バージョンに更新しましょう。

5-2. メールソフトのセキュリティを強化する

ランサムウェアは、メールによって送り込まれるケースも多いものです。

そこで、メーラーのセキュリティも強化しておきましょう。

添付ファイルのウイルス検出やスパムメール対策などの機能があれば、有効化しておいてください。

これにより、不正なメールを検知、ブロックできる可能性が高まります。

5-3. ファイアウォールを利用する

ファイアウォールは、外部ネットワークから内部ネットワークへの不正アクセスをブロックする機能を持っています。

これにより、ランサムウェアの侵入を妨げたり、情報の流出を防いだりする効果が期待できます。

OSにも組み込まれていますが、外付け製品もありますので、必要なセキュリティレベルに応じて導入してください。

5-4. ネットワークや端末へのアクセス権限を最小化する

ネットワークやデータ、端末へのアクセス権限の見直しも必要です。

アクセス権限の設定が甘いと、重要データに誰でもアクセスできるようになるため、ランサムウェアが侵入できるポイントが増えてしまいます。

そこで、各データやネットワークごとに、本当にアクセスする必要がある人は誰かを精査して、必要な人にだけ権限を付与するようにしましょう。

また、アクセスする際の本人認証も、以下の3タイプの要素のうち2つ以上を組み合わせる「多要素認証」を導入するなど強化してください。

| 知識情報 | ID、パスワード、秘密の質問など、ユーザー自身が知っている情報 |

| 所持情報 | 1回のみ発行・利用できるワンタイムパスワードなど、ユーザーが所持している情報 |

| 生体情報 | 顔や指紋など、ユーザー本人の情報 |

5-5. 公共Wi-Fiに接続する際はVPNを使用する

また、公共のWi-Fiなどに接続する際には、VPNを使いましょう。

公共Wi-Fiは、サイバー攻撃を受けるリスクの高いものです。

そのため、できれば使用したくないところですが、やむをえず利用することもあるでしょう。

そんな場合に備えて、VPNで接続するようにしてください。

「VPN」とは、インターネット上に仮想の専用線を設けて、ネット接続のセキュリティを強化するものです。

これを導入すれば、リモートワークの安全性も高まります。

5-6. データのバックアップを複数か所に保管する

そして、前述のように、もしランサムウェアの被害にあってしまっても、バックアップがあれば早期に復旧が可能です。

データ更新の頻度に合わせて、「◯時間ごと」「1日1回」「1週間に1回」など、適切な頻度でバックアップを取るようにしましょう。

ただ、その保管は1か所だけでは安心できません。

何か所かに同じものを保管しておくのがベストです。

というのも、ランサムウェアに感染すると、データが暗号化されたりロックされたりしますが、バックアップが1か所にしかないと、それもランサムウェアに感染してしまう場合があるのです。

そのバックアップデータ保管先へのアクセスは、業務で利用しているアカウントとは異なるユーザーアカウントで、強固なパスワードを利用することによって、ランサムウェアの攻撃を遅らせることができます。

また、ユーザーからは見えないところに保存することによって、侵入経路を減らすことができます。

そのため、複数か所に保管し、中でもひとつはネットワークから切り離された場所に保管してください。

そうすれば、内部ネットワークでランサムウェアの感染が拡大しても、少なくともひとつのバックアップは影響を受けずに済むでしょう。

重要な情報資産を守るには アークサーブのデータ保護ソリューション「Arcserve UDP」は、多様なサイバーインシデントから大切なビジネスデータを保護し、適切に管理します。また、ファイル単位ではなくディスク全体を丸ごと高速バックアップする「簡単イメージバックアップ」で、OSやデータを含むシステム全体をまとめて簡単に復旧することも可能です。 その他にも、以下のような多彩な機能を備えています。 <仮想化統合基盤に関わる要件をまとめて対応> <災害対策を適切なコストで実現> データ保護に関する課題全般に対応、高度なセキュリティを実現します。 |

6. まとめ

いかがでしたか?

ランサムウェアの駆除方法について、知りたかったことがわかったかと思います。

ではあらためて、記事の内容を振り返ってみましょう。

◎ランサムウェアを駆除する前に:身代金は安易に支払わない

◎ランサムウェアの駆除方法4ステップは、

1)感染した端末をネットワークから切り離す

2)端末をスキャンしてランサムウェアを特定する

3)アンチウイルスソフトや駆除ツールで駆除する

4)データを復元する

◎ランサムウェア感染後のデータ復号(復旧)方法3つは、

・OSの復元機能を使う

・復号ツールを使う

・「No More Ransom」を使う

◎ランサムウェアの感染を未然に防ぐ6つの対策は、

・セキュリティソフトを導入、強化する

・メールソフトのセキュリティを強化する

・ファイアウォールやフィルタリングを利用する

・ネットワークや端末へのアクセス権限を最小化する

・公共Wi-Fiに接続する際はVPNを使用する

・データのバックアップを複数か所に保管する

以上を踏まえて、あなたの会社がランサムウェアを無事に駆除できるよう願っています。

コメント