「セキュリティインシデントって何?今すぐ対策するべきなの?」と、このような疑問を持っていませんか?

セキュリティインシデントとは「望まない・予期しない情報セキュリティ事故・事件のうち、事業運営を危うくしたり、情報の安全性を脅かしたりする確率が高い重大なトラブル」のことで、すべての企業が対策するべき重要なことです。

具体的には、以下のような例がセキュリティインシデントにあたります。

| セキュリティインシデントの例 |

|

企業は、上記のようなセキュリティインシデントが発生しないように、事前に対策を講じる必要があります。

万が一、深刻なセキュリティインシデントが発生すると、

- 他社や消費者からの信用を失う

- 損害賠償を請求される

など、企業は大きな損失を受けます。

このような事態を避けるために、この記事では以下の内容について解説します。

| この記事を読むとわかること |

|

この記事を読めば、セキュリティインシデントを防ぐための適切な対策がとれるようになりますよ。

ぜひ、ご覧ください。

目次

1. セキュリティインシデントとは「情報セキュリティに関する重大な事件・事故」のこと

冒頭で触れたように、情報セキュリティインシデントとは、「望まない・予期しない情報セキュリティ事故・事件のうち、事業運営を危うくしたり、情報の安全性を脅かしたりする確率が高い重大なトラブル」のことです。

より厳密に言うと、情報セキュリティマネジメントに関する用語が定義されたJIS規格(JISQ27000)によると、以下のように定義されています。

望まない単独若しくは一連の情報セキュリティ事象(2.35),又は予期しない単独若しくは一連の情報セキュリティ事象であって,事業運営を危うくする確率及び情報セキュリティ(2.33)を脅かす確率が高いもの

引用:情報技術-セキュリティ技術-情報セキュリティマネジメントシステム-用語(JISQ27000)

このうち、「事業運営を危うくする確率が高い事件・事故」というのはどういうものなのか、イメージしにくいと思います。

程度に関する明確な定義はありませんが、例えば、以下のようなケースを考えると分かりやすいでしょう。

| ある会社では、委託先の社員が顧客の個人情報の漏洩事件を起こしました。 その結果、

と、企業は信用面・経営面ともに大きな損失を受けることになったのです。 |

上記のような会社全体に影響を及ぼす損害を防ぐためにも、セキュリティインシデント対策はすべての企業が必ず対策をとるべき事象といえるでしょう。

2. セキュリティインシデント5つの種類と最新の事故事例

前章で、セキュリティインシデントには様々な種類があると紹介しました。具体的にどのような種類があるのかきちんと分類すると、主に以下の5種類となります。

| セキュリティインシデントの例 | |

| 外部からの攻撃によるセキュリティインシデント | 不正アクセス・迷惑メール・サイバー攻撃 |

| 人的ミスによる情報漏洩 | 外部記憶媒体の紛失や盗難・誤送信 |

| 内部不正による情報漏洩 | 情報の持ち出し・不正利用 |

| 外部サービスのシステム障害 | 外部サービスのサーバーダウン |

| 自然災害によるシステム障害 | 災害による設備故障 |

この章では、それぞれの種類について解説するとともに、参考にできる実際の事故事例を紹介します。

2-1. 外部からの攻撃によるセキュリティインシデント

外部からの攻撃によるセキュリティインシデントは、悪意のある第三者からの攻撃によって発生します。

例えば、

- 社内情報が保存してあるサーバーに不正アクセスされ、個人情報を悪用された

- ECサイトの情報を改ざんして消費者を偽サイトへ誘導、フィッシング詐欺を行われた

等、取引企業や消費者にも被害が発生する可能性があります。

外部からの攻撃によるセキュリティインシデントとは、具体的に以下のようなインシデントを指します。

| 概要 | |

| 不正アクセス | ID・パスワードの漏えい等によって、自社サーバーや利用しているサービスに不正アクセスされるインシデント。 データを消去・改ざんされたり、抜き取られたりする。 |

| マルウェア感染 | マルウェアとは、ウイルスや悪質なプログラム等悪意のあるソフトウェアの総称。 マルウェアは、データを破壊したり流出させたりするほか、 コンピューターに勝手に不正行為を働くことがある。 |

| 迷惑メール | マルウェアが添付されていたり、不正なURLが記載されていたりする悪質なメール。 受信者がメールを開封したり、URLにアクセスしたりすると コンピューターを乗っ取ってデータを抜き出したりする。 |

| DoS・DDoS攻撃 | DoS・DDoS攻撃とは、外部のコンピューターから 大量のデータを送信することで負荷をかける攻撃。 過負荷をかけることで、狙ったコンピューターの動作を妨害する。 |

外部からの攻撃によるセキュリティインシデントには、以下のような事故事例があります。

| 外部からの攻撃によるセキュリティインシデントの例 |

| 2012年、あるご当地キャラクターが、不正アクセスによってパスワードを盗まれ、SNSアカウントを乗っ取られました。 乗っ取られたアカウントでは、

などの被害が発生し、キャラクターのファンや関係者など、多くの人の混乱を招く事態へと発展してしまったのです。 |

このように、万が一企業のSNSアカウントやホームページで同様の事件が起きた場合、企業のイメージ低下や顧客流出につながる恐れもあります。

2-2. 人的ミスによる情報漏洩

人的ミスによる情報漏洩とは、従業員や委託会社の過失によって発生するセキュリティインシデントです。

例えば、

- 顧客情報を記録したUSBメモリーを紛失した

- メールアドレスを間違い、他社に情報を誤送信してしまった

等が該当します。

人的ミスによる情報漏洩は、具体的に以下のようなインシデントを指します。

| 概要 | |

| 記憶媒体の紛失・盗難 | ノートパソコン・スマートフォン・USBメモリー等の紛失や盗難 |

| 操作ミス | メールやFAXの誤送信や、クラウドストレージに保管しているデータの閲覧権限設定ミスなど |

| 不適切な取扱い | 無断で重要データを持ち出したり、第三者が閲覧可能な状態で放置したりするなど、不適切な取扱いが原因の情報漏洩 |

| 私物デバイスからのマルウェア感染 | スマートフォンなど、私物デバイスをコンピューターに接続したことから起きるマルウェア感染 |

人的ミスによる情報漏洩には、以下のような事故事例があります。

| 人的ミスによる情報漏洩の例 |

| 2022年6⽉、官公庁の委託会社社員が、市民の個人情報が保存されたUSBメモリーを無断で持ち出しました。 さらにそのまま泥酔、USBメモリーを紛失するインシデントを起こしました。 全市民の住民基本台帳データなどが流出した本件は、やがて公表後3万件以上の問い合わせが殺到する事態へと発展していったのです。 |

企業では、業務のために携帯性に優れたノートパソコンやUSBメモリーを利用することがあります。

携帯性に優れた、というのはつまり、上記のような携帯中の事故が発生するリスクが高まるということでもあります。

このようなセキュリティインシデントを防ぐために、ヒューマンエラーについてもよく考えて対策する必要があると言えるでしょう。

2-3. 内部不正による情報漏洩

内部不正による情報漏洩とは、企業の正社員や委託先社員などによって行われる不正行為によって発生するセキュリティインシデントです。

例えば、

- 社員が顧客情報を業者に売却した

- 委託先の派遣社員が顧客情報をもとに詐欺行為を行った

等が該当します。

内部不正による情報漏洩とは、具体的に以下のようなインシデントを指します。

| 概要 | |

| データの持ち出し | 悪意を持って社内データを持ち出し、データを売却したり競合他社に提供したりする |

| データの不正利用 | データを悪用して詐欺や窃盗を働く |

内部不正による情報漏洩には、以下のような事故事例があります。

| 内部不正による情報漏洩の例 |

| 2017年、大手証券会社の委託先社員が業務上の立場を悪用し、不正にユーザーID・パスワードを取得。 当該社員は取得したデータを悪用し、顧客の株式を勝手に売却するなどして、顧客の口座から2億円以上の現金を引き出していました。 当該社員は解雇処分となっただけでなく、詐欺の疑いで逮捕される事態へと発展してしまったのです。 |

上記のインシデントでは、当該社員は最終的に逮捕されています。

しかし不正行為を行った本人が刑事罰を受けても、企業の信用が戻ることはありません。

2-4. 外部サービスのシステム障害

外部サービスのシステム障害とは、利用しているサービスのサーバーダウンなど、自社以外のシステム障害によって発生するセキュリティインシデントです。

例えば、

- クラウドストレージのサーバーがダウンして保存しているデータにアクセスできなくなった

- 商品発送業務を依頼している業者の管理システムに障害が起き、顧客情報が流出した

等です。

外部サービスのシステム障害によるセキュリティインシデントとは、具体的に以下のようなインシデントを指します。

| 概要 | |

| 災害による設備故障 | 落雷・火災・地震など天災による設備故障 |

| 外部サービスへの第三者からの攻撃 | 外部サービスに対する、第三者からの悪意ある攻撃 |

| 外部サービス側の人的ミス | 外部サービス側で発生した人的ミスによるシステム障害 |

外部サービスのシステム障害によるセキュリティインシデントには、以下のような事故事例があります。

| 外部サービスのシステム障害によるセキュリティインシデントの例 |

| 2012年、レンタルサーバー会社による大規模なデータ消失事件が発生しました。 消失したデータの中には、メールや顧客情報のみならず、ホームページの情報も含まれており、多数のページが閲覧できない状態に。 サーバー会社の担当者による人的ミスで削除されたデータは、結局サーバー側で復旧ができず、重大なインシデントへと発展してしまいました。 |

上記のインシデントでは、最終的に当該サーバーを利用していた各企業が自力での復旧を求められました。

このように、中にはすべてのデータを復旧することができなかった企業や、メールデータが消失し日常業務に大きな影響が出た企業も珍しくありません。

2-5. 自然災害によるシステム障害

自然災害によるシステム障害とは、自然災害によって引き起こされるコンピューターやサーバー、ネットワークの故障が原因のセキュリティインシデントです。

具体的には、

- 落雷・火災・地震・水害・テロなど災害による設備故障

- 天災による設備故障が原因の情報漏洩

等を指します。

自然災害によるシステム障害には、以下のような事故事例があります。

| 自然災害によるシステム障害の例 |

| 2014年、ある病院で落雷によって停電が発生。 停電の影響で一部サーバーが停止し、外来患者の受付や検査対応で、大きな混乱が発生する事態へと発展してしまいました。 |

上記のインシデントでは、情報漏洩こそなかったものの、院内で大きな混乱が発生する事態となりました。

万が一、機密データを扱うサーバーであった場合は、自然災害によって復旧に時間がかかり、業務停止などにつながる危険性もあります。

3.【2022年】セキュリティインシデント最新の傾向

セキュリティインシデントの種類について理解したところで、合わせて最新の傾向についても知っておくべきでしょう。

2021年~2022年のセキュリティインシデント最新の傾向は、以下のようなポイントがあげられます。

|

この章では、今注意するべき最新のセキュリティインシデント傾向について解説していきます。

なお、この記事で紹介している傾向から、もっと最新の傾向についてより詳しく知りたい場合は、情報処理推進機構(IPA)が提供している以下のページを定期的に参考にしてください。

3-1. テレワーク等ニューノーマルな働き方を狙った攻撃が増加

感染症流行をきっかけに、以下のようなニューノーマルな働き方に対するサイバー攻撃が増加しています。

|

クラウドサービスを利用しての業務は便利な面が多い一方、

- 応急処置的に構築された情報セキュリティ環境を狙ったサイバー攻撃

- IT知識が不足している社員の孤立によるヒューマンエラー

- 私物デバイスや自宅のネットワークからのマルウェア感染

など、セキュリティリスクも増加します。

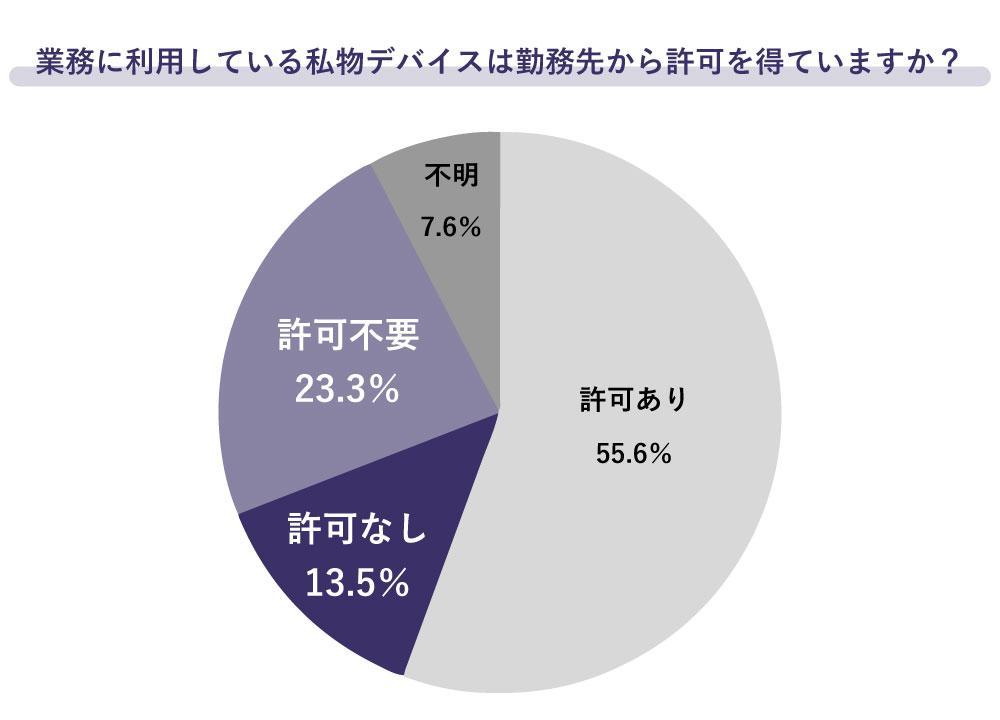

実際にキャノンマーケティングジャパンが2021年に行った調査によると、アンケート回答者のうち4割近くが私物デバイスを業務利用していることがわかりました。

さらにそのうち4割は会社の許可を得ていない私物デバイスを利用しており、マルウェア感染のリスクが高いことがわかります。

2022年は、上記のようなセキュリティリスクを狙ったサイバー攻撃がますます増加しています。

例えば、

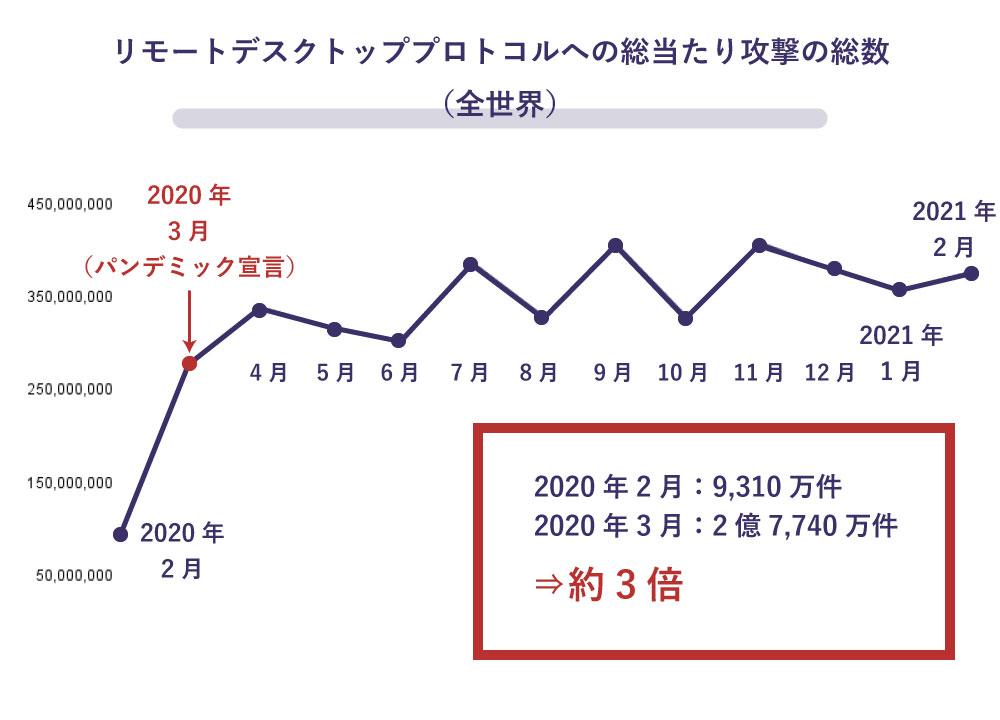

露コンピュータセキュリティ会社の調査によると、パンデミック宣言後、リモートデスクトッププロトコルへの総当たり攻撃の件数が約3倍に増加していることがわかりました。

参考:「コロナ禍の1年:リモートデスクトッププロトコルへの攻撃が高い水準を維持」

今後はオフィス内のセキュリティ対策だけではなく、社員各人に研修を行うなど、よりニューノーマルな働き方に対するサイバー攻撃に備えた対策が必要となるでしょう。

3-2. 深刻化するランサムウェア被害

「情報セキュリティ10大脅威 2023」では、2022年から引き続き「ランサムウェアによる被害」が大きな脅威となると予想されています。

| 順位 | 脅威 | 昨年順位 |

| 1位 | ランサムウェアによる被害 | 1位 |

| 2位 | サプライチェーンの弱点を悪用した攻撃 | 2位 |

| 3位 | 標的型攻撃による機密情報の窃取 | 4位 |

| 4位 | 内部不正による情報漏えい | 3位 |

| 5位 | テレワーク等のニューノーマルな働き方を狙った攻撃 | 6位 |

参考:情報処理推進機構(IPA)「情報セキュリティ10大脅威 2023」

ランサムウェアとは、コンピューターやサーバーに感染すると

- 保存してあるデータを勝手に暗号化する

- 勝手に画面ロックをかけ端末を操作不能にする

等の攻撃を行うマルウェアの一種です。

攻撃者はこの操作不能な状態を解除するために金銭を要求したり、抜き出した情報を売却したりするのです。

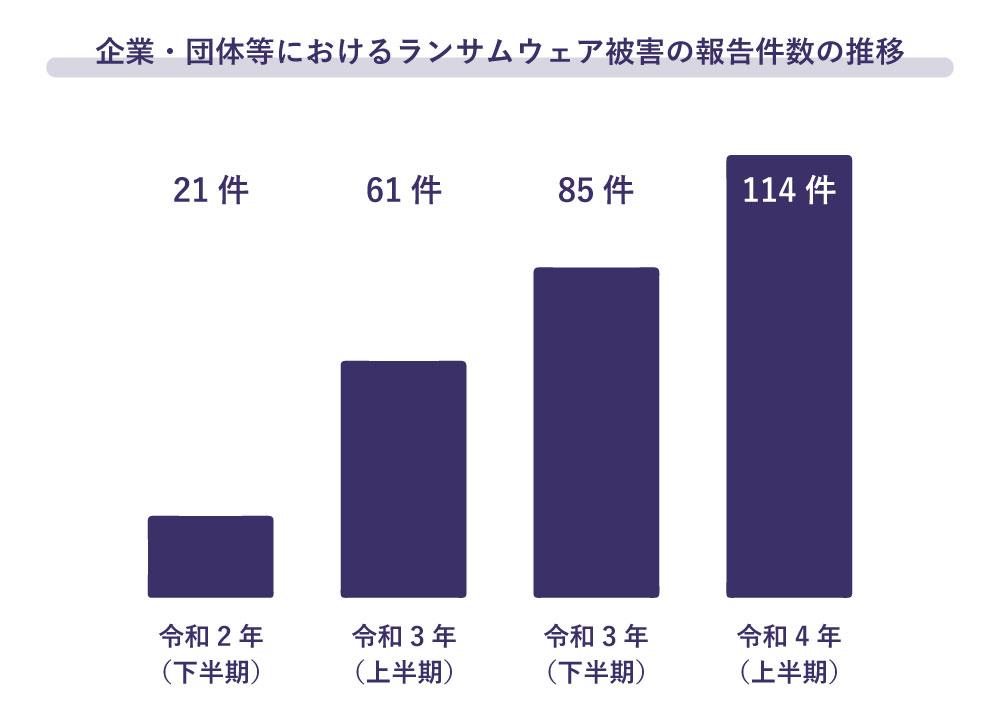

このランサムウェアによる被害は、年々増加しています。

警察庁によると、令和4年上半期に都道府県警察から警察庁に報告のあった件数は114件あり、令和2年下半期以降、右肩上がりで増加しています。

現時点でランサムウェア被害を完全に防止するのは困難です。

仮にバックアップを取っていても、バックアップデータ自体が暗号化されてしまうケースもあります。

多面的なセキュリティ対策はもちろん、「万が一被害にあったときに、いち早く復旧する準備」も視野に入れた対策が必要といえるでしょう。

3-3. サプライチェーンを狙った攻撃に注意

強固なセキュリティ対策を行っている企業そのものではなく、

- 子会社

- 関連会社

- 業務委託先

- 仕入先

- 取引先

など、サプライチェーンの中からセキュリティ対策が手薄な企業を狙ったサイバー攻撃が増加しており、注意が必要です。

多くの企業は、外部に対しては強固なセキュリティ対策を行っています。

しかし、社内やサプライチェーンに対しては対策が甘く、サプライチェーンを足掛かりに攻撃者の侵入を許してしまうケースが少なくありません。

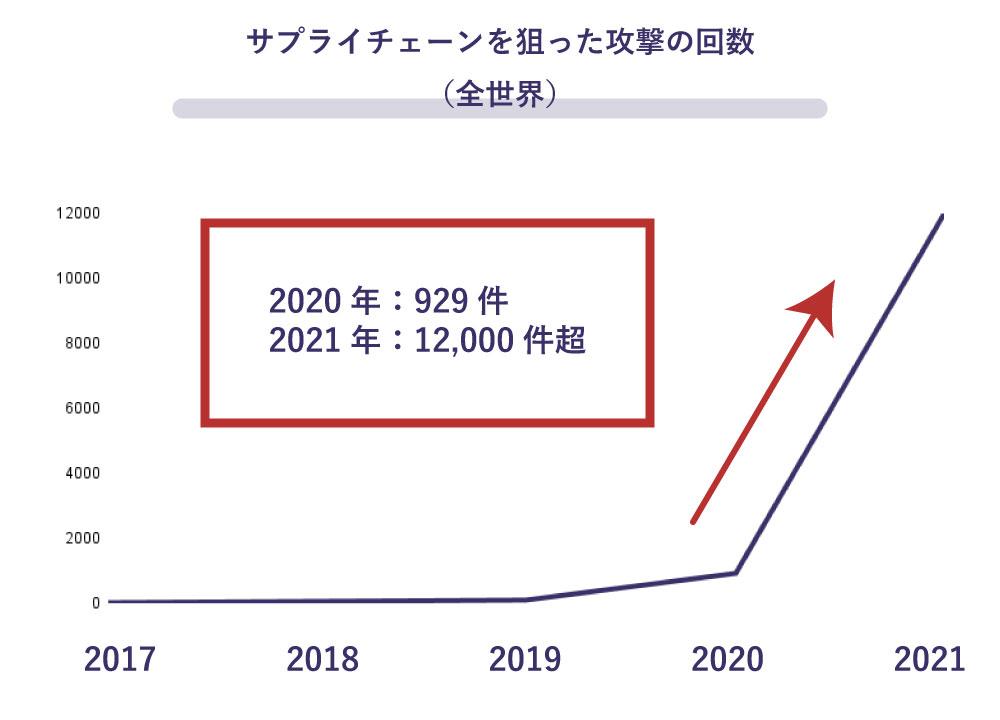

米Sonatype社の調査によると、サプライチェーンを狙った攻撃の回数は2019年7月から2020年5月にかけて929回でした。

しかし、2021年は攻撃数が急増し、2020年8月から2021年7月の1年間では12,000件を超えました。

参考:米Sonatype社「2021 State of the Software Supply Chain Report」

上記のように、近年では世界的にサプライチェーンを狙った攻撃が急増しています。

サプライチェーンを狙った攻撃を防ぐために、

- 情報の取扱規則の徹底

- 信頼できる委託先・取引先の選定

- 複数の取引先候補の検討

- 委託先・取引先のセキュリティ対策状況の定期的な確認

など、関連会社と協力してセキュリティ対策を行い、サプライチェーン全体のセキュリティ対策水準を高く保つ工夫が必要です。

4. セキュリティインシデントを防ぐ!6つの対策方法

前章までで紹介したセキュリティインシデントを防ぐためには、事前の対策が不可欠です。

とはいえ、事前の対策といっても、「具体的にどのような対策が効果的なのか」と疑問に思いますよね。

セキュリティインシデントを防ぐためには、以下のような6つの対策が効果的です。

| セキュリティインシデントを防ぐ効果的な6つの対策 |

|

それでは、それぞれの対策について詳しく見ていきましょう。

4-1. セキュリティインシデント対策チームの結成

社内にセキュリティインシデント対策チームがない場合は、すぐに結成しましょう。

セキュリティインシデント対策チームは、下記のような役割を果たせるため、セキュリティインシデント対策を行う上で重要です。

① セキュリティインシデントを防ぐための施策を行う

セキュリティインシデントを事前に防ぐためのルール(ポリシー)策定や、社員教育などを行います。

セキュリティインシデント対策を一時的なものにせず、継続的に行う上で非常に重要な存在になると言えるでしょう。

場合によっては、ルールが守られているかどうかの監査や、インシデント対応訓練の指導も担当します。

② セキュリティインシデント発生時に対応する

セキュリティインシデント発生時には、データの復旧や現状把握など、迅速な対応が求められます。

対策チームがインシデント発生に備えておくことで、被害を最小限に抑えることにつながります。

チームでは、セキュリティインシデント発生時の

- 初動体制

- 指揮系統

- 対応方法

などを事前に明確にし、社内に周知します。

また、コンピューターやデータをすぐに復旧させられるよう対応を行うのも、セキュリティインシデント対策チームの役割となります。

もし社内にセキュリティインシデント対策チームを設置していない場合は、まず専門スキルをもつ人材の教育や収集を始め、チームを作りましょう。

4-2. 社員に対する情報セキュリティ教育の徹底

人的ミスによるセキュリティインシデントを防ぐためには、日常的に社員に対して情報セキュリティ教育を行うことが重要です。

「2-2. 人的ミスによる情報漏洩」で解説したように、セキュリティインシデントには社員の過失など、人的ミスによるインシデントもあります。

人的ミスによるインシデントを防ぐためには、高度なセキュリティ教育だけでなく、日常的に注意するべき基本的なルールに重点を置いた教育が大切です。

例えば、

- 迷惑メールを発見したときやセキュリティソフトが警告を出した時の対応方法

- 私物デバイスや記憶媒体の利用ルール

- サーバールームの入退室管理方法

- パソコン等の安全なパスワードの作り方

- 情報が記載された紙類の取り扱い方法

などを、具体的に教育しましょう。

ときには、実際のインシデント発生を想定したインシデント対応訓練を行うのも効果的です。

なお、情報セキュリティ教育では、以下のような教育用コンテンツを活用するのもおすすめです。

| 情報処理推進機構(IPA)「映像で知る情報セキュリティ ~映像コンテンツ一覧~」 情報セキュリティ・ポータルサイト「ここからセキュリティ!」 総務省「国民のためのサイバーセキュリティサイト」 |

日常的に社員に対して情報セキュリティ教育を行うことは、人的ミスによるインシデントを防ぐことはもちろん、セキュリティの隙をなくしサイバー攻撃を防ぐ手段となります。

4-3. 災害対策の強化

災害によるセキュリティインシデントを防ぐためには、物理的にデータを守る工夫も必要です。

「2-5. 自然災害によるシステム障害」でも解説した通り、災害が発生するとコンピューターやサーバーが故障するリスクがあります。

そのようなリスクに備えるために、例えば、

- コンピューターやサーバーは固定するなど、転倒対策を施す

- バックアップデータは、国内外の複数のデータセンターに保管する

- 重要なデータは複数のバックアップを取り、別々の場所に保管する

などの対策をとりましょう。

災害時に人命を守ることは大切です。しかし企業として、社内機密や顧客情報を守る工夫も忘れてはいけません。

4-4. セキュリティソフトの導入

セキュリティインシデントを防ぐためには、セキュリティソフトの導入が必須です。

セキュリティソフトとは、不正アクセスやウイルス等からコンピューターを守るソフトウエアのことで、「アンチウイルスソフト」「ウイルス対策ソフト」とも呼ばれます。

セキュリティソフトは、以下のような基準で選ぶことを推奨します。

セキュリティソフトの選び方 | |

|---|---|

| ①管理・利用のしやすさ |

|

| ②新種マルウエアへの対応の早さ |

|

| ③モバイル端末に対応しているか |

|

年々進化し続けるサイバー攻撃に対応するためにも、常に最新のマルウェア対策ができるセキュリティソフトを導入しておきましょう。

4-5. ログ管理ソフトの導入

社内外の不正操作を監視するためには、ログ管理ソフトが有効です。

ログ管理ソフトとは、コンピューターで収集したログ情報をレポート形式で表示したり、より詳しいログを収集したりするソフトです。

アクセスが集中するサーバーや社員全員のログを、人力で常時管理するのは不可能です。

ログ管理ソフトを使うことで、

- 誰が、いつ、どのような作業をしていたのか正確に把握できる

- 社員が不正行為を行っていないか監視できる

- 部外者がコンピューターにログインしている場合アラートを出す

などのメリットを得られます。

ログ管理ソフトは、以下のポイントに注目して選ぶのがおすすめです。

| ログ管理ソフトの選び方 | |

|---|---|

| ①取得できるログの種類 | 取得できるログ情報は、ソフトによって異なります。

など、どのようなログが必要なのかによって、適切なソフトは異なります。 |

| ②ログの収集や分析の頻度 | ログを収集する頻度や分析するタイミングは、ソフトによって異なります。

データの重要度や量に応じて、適切なログ管理ができるソフトを選びましょう。 |

| ③警告機能の有無 | 不正利用が発覚した場合、すぐに警告アラートが出るソフトを選びましょう。 アラート機能がないログ管理ソフトの場合、不正利用の発覚が遅れ、セキュリティインシデント対応にも遅れが生じます。 |

ログ管理ソフトを導入することによって、第三者の侵入や内部の不正行為を防ぐことができます。

万が一セキュリティインシデントが発生したときもいち早く気が付くことができるため、被害を最小限に抑えることにもつながります。

4-6. 定期的なバックアップの実施

社内の情報は定期的にバックアップを実施しましょう。

可能であれば、自動的にバックアップできるよう設定しておくことが望ましいです。

バックアップするべきデータは、企業や業務内容によって変わりますが、主に

- システムデータ

- ドキュメントファイル

- 電子メール

などが該当します。

セキュリティインシデントを完全に防ぐことはできません。

その場合、万が一セキュリティインシデントが発生した際、被害を最小限に食い止めるためにまず求められるのは迅速なデータの復旧です。

迅速なデータ復旧のためには、日常的にデータをバックアップしておくことが大切です。

| バックアップに関する悩みは弊社アークサーブにご相談ください |

弊社アークサーブは、データを常に安全にアクセス可能にするバックアップソリューションを提供しています。 弊社アークサーブは、データを常に安全にアクセス可能にするバックアップソリューションを提供しています。弊社のソリューションには、以下のような特徴があります。 ◆環境を問わず使えるバックアップとリカバリー ◆簡単な操作で素早くデータ復旧が可能 オンプレミス環境では障害が発生した場合、サーバー復旧作業に時間と人員が必要です。そのためバックアップデータを復旧するまで何時間もかかるケースも珍しくありません。 しかし 『Arcserve UDP なら、「OS・アプリ・データ」といったシステム全体を丸ごと元に戻すベアメタル復旧により迅速な復旧が望めます。 また、ドラッグ&ドロップするだけの簡単操作でファイル単位・フォルダ単位でのリストアも可能です。』 弊社ソリューションは、様々なトラブルから顧客のデータを保護します。 |

5. まとめ

この記事では、セキュリティインシデントについて解説しました。

最後に記事の内容をまとめます。

| セキュリティインシデントとは |

| 望まない・予期しない情報セキュリティ事故・事件のうち、事業運営を危うくしたり、情報の安全性を脅かしたりする確率が高い重大なトラブル |

〇セキュリティインシデントは、主に以下の5種類に分類されます。

| セキュリティインシデントの例 | |

| 外部からの攻撃 | 不正アクセス・迷惑メール・サイバー攻撃 |

| 人的ミスによる情報漏洩 | 外部記憶媒体の紛失や盗難・誤送信 |

| 内部不正による情報漏洩 | 情報の持ち出し・不正利用 |

| 外部サービスのシステム障害 | 外部サービスのサーバーダウン |

| 自然災害によるシステム障害 | 災害による設備故障 |

〇2021年~2022年のセキュリティインシデント最新の傾向として以下のようなポイントがあげられます。

|

〇セキュリティインシデントを防ぐためには、以下のような対策が効果的です。

| セキュリティインシデントを防ぐ効果的な6つの対策 |

|

記事を読んで、セキュリティインシデントについて正しく理解できたかと思います。この記事が御社のセキュリティインシデント事前対策の手助けになれば幸いです。

コメント