「ランサムウェアはメールで届くもの? どんなメールに注意すればいい?」

「メールでランサムウェアに感染してしまったらどうする?」

そのような疑問や不安を持っている方も多いでしょう。

「ランサムウェア」は「感染するとその端末内のデータを暗号化したりロックをかけたりして使用できない状態にし、それをもとに戻すかわりに金銭を要求する」タイプのマルウェア(=悪意あるソフトウェア)ですが、その主な感染経路のひとつが電子メールです。

特に、フィッシングメールを媒介にしてランサムウェアが送り込まれるケースが増えていて、アメリカの企業に調査によると、実にフィッシングメールの93%にランサムウェアが含まれていたそうです。

そのため、メールによるランサムウェア攻撃への対策として、企業には以下のことが求められています。

<企業に求められる対策>

・情報セキュリティ意識を高める |

そこでこの記事では、メールによるランサムウェア攻撃についてくわしく説明していきます。

◎メールによるランサムウェア攻撃とは

◎メールによるランサムウェアの種類

◎メールによるランサムウェアを警戒しなければならない理由

◎メールによるランサムウェア攻撃への対策◎ランサムウェアに感染した場合の対応

最後まで読めば、知りたかったことがわかるでしょう。

この記事で、あなたがメールでのランサムウェア攻撃に対して十分な対策ができるよう願っています。

目次

1. メールによるランサムウェア攻撃の現状

「どこからランサムウェアに感染したか」=感染経路にはいくつか代表的な例がありますが、メールもそのひとつです。

そこでまず、メールによるランサムウェア被害とはどんなものか、基本的なところから考えていきましょう。

1-1. 「ランサムウェア」とは?

まず、「ランサムウェア」とは何か、という基本からあらためて確認しておきましょう。

「ランサムウェア」は、「感染するとその端末内のデータを暗号化したりロックをかけたりして使用できない状態にし、それをもとに戻すかわりに金銭を要求する」タイプのマルウェア(=悪意あるソフトウェア)です。

言い換えれば、データやシステムを「人質」にして「身代金」を要求するという手口で、そのため「ransom=身代金」と「software」を組み合わせてランサムウェアと呼ばれます。

世界初のランサムウェアは、1989年に発見された「AIDS」と呼ばれるものです。

このランサムウェアはフロッピーディスクに仕込まれ、電子メールではなく郵便で物理的に送り付けられました。

その後、インターネットの普及にともなって、ランサムウェアが電子メールで送り付けられるようになりましたが、面白いことに近年はまた、「ランサムウェアを仕込んだUSBメモリを郵送などで送りつける」というアナログな送付手段も復活しています。

1-2. 電子メールはランサムウェアの主な感染経路のひとつ

ランサムウェアは、攻撃者が企業や団体などの内部ネットワークに何らかの方法で侵入し、サーバや端末に感染させるという手口を用います。

その主な手口のひとつが電子メールです。

具体的には、メールにランサムウェアを仕込んだデータファイルを添付し、受け取った人がそれを開くと感染する方法や、メールにURLを記載し、それをクリックすると感染する方法などがよく知られています。

相手に不審を抱かせずに開封やクリックに誘導するため、取引先からのメールに偽装したり、銀行やカード会社などを詐称して重要メールと思い込ませたりすることもよくあります。

ただ、ランサムウェア被害の全体を見ると、メールが感染経路になっているケースはそれほど多くはありません。

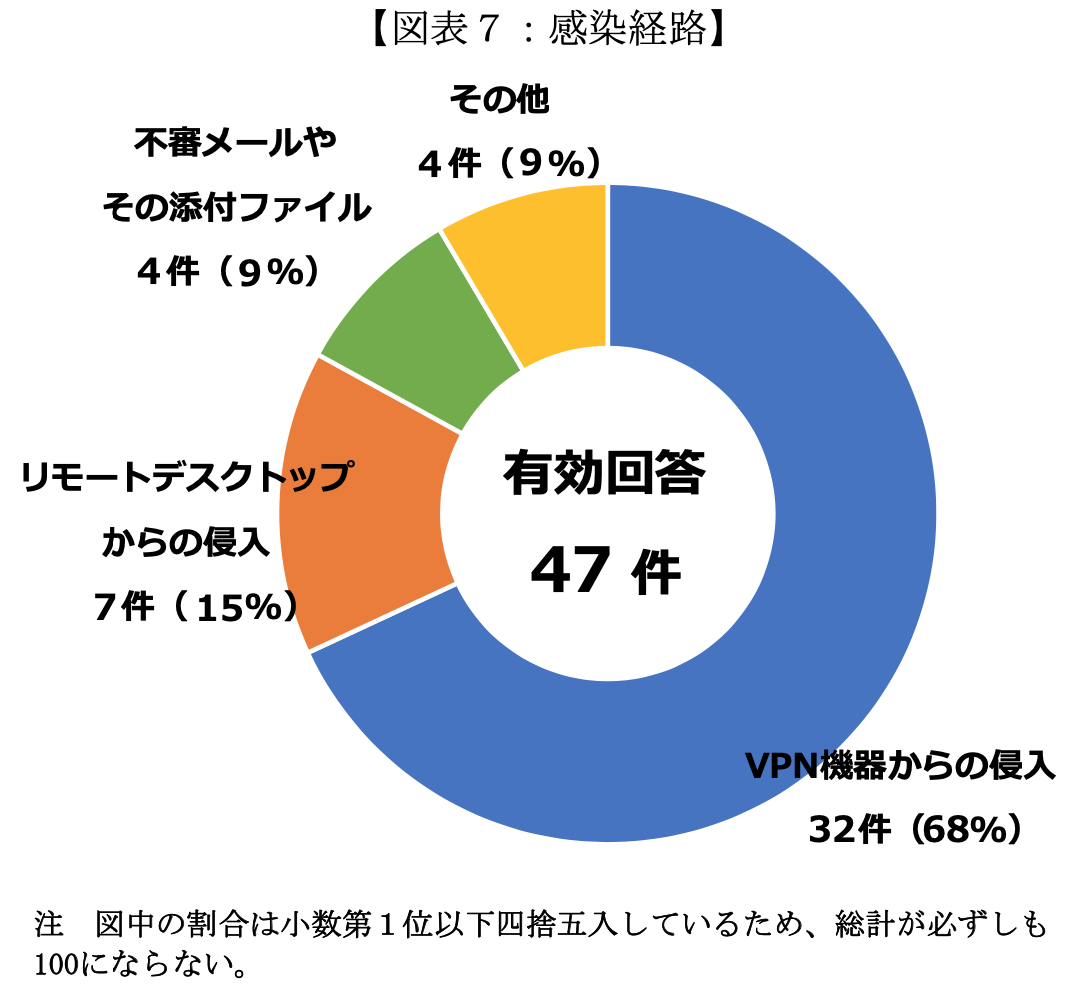

以下のグラフは、警察庁が発表した「令和4年上半期におけるサイバー空間をめぐる脅威の情勢等について」から、2022年前半のランサムウェア被害にあった企業の感染経路を調査したものです。

これによると、「不審メールやその添付ファイル」は9%、「VPN機器からの侵入」「リモートデスクトップからの侵入」についで3位でした。

とはいえ、ランサムウェア被害10件のうち1件は、メールから感染させられているわけで、ポピュラーな手段であることには変わりないでしょう。

ちなみに、ランサムウェアの感染経路としては、以下の6つがよく用いられます。

メールからの感染を予防だけでなく、他の方法に関しても十分に注意してください。

【ランサムウェアの主な感染経路】

| 感染経路 | 感染のしかた |

| VPN | VPN機器の脆弱性を突いてネットワークに侵入、ランサムウェアに感染させたり情報を抜き取ったりする |

| リモートデスクトップ | ネットワークに外部からリモートで接続しているデスクトップを狙って、IDとパスワードを総当たりで試し、ログインできた端末から不正アクセスする |

| メールの添付ファイルやURLリンク | ランサムウェアを仕込んだ添付ファイルやURLをメールで送りつけ、相手がクリックすることで感染させる |

| WEBサイト閲覧 | 既存のサイトそっくりの偽サイトに誘導、訪問した人の端末をランサムウェアに感染させたり、個人情報を入力させたりする |

| ソフトウェアやデータファイルのダウンロード | ランサムウェアを仕込んだソフトウェアやアプリケーション、データファイルをダウンロードさせて感染させる |

| USBメモリ接続 | ランサムウェアに感染した端末と知らずにUSBメモリを接続することで、メモリが感染、そのメモリを他の端末に接続した際に感染が広がるまたは、ランサムウェアを仕込んだUSBメモリ自体をターゲットに送りつけ、端末に接続させることで感染させる |

1-3. フィッシングメールがランサムウェアを媒介するケースも急増中

ちなみに、ランサムウェアと似たようにメールが媒介となるサイバー攻撃の手口として、「フィッシング」の被害も多くなっています。

また、フィッシングメールがランサムウェアを媒介するケースも急増していると言います。

少し古いデータですが、アメリカのメールセキュリティソリューション大手プロバイダー・コフェンスが、2016年3月にマルウェアを含む電子メールサンプルを分析したところ、その93%にランサムウェアが含まれていたそうです。(出典:コフェンス公式サイト「Phishing and Ransomware Threats Soared in Q1 2016」)

そこでこの両者の関わりについても知っておきましょう。

1-3-1. ランサムウェアとフィッシングとの違い

「フィッシング」とは、実在の銀行やクレジット会社などに偽装したメールやSMSを不特定多数の人に送信し、その企業のWEBサイトそっくりの偽サイトに誘導、そこでログイン情報やクレジット情報を入力させてそれらの情報を盗み取るものです。

攻撃者は、その情報を用いて勝手にクレジット決済をするなど、金銭的な利益を得るのが目的です。

ランサムウェアとフィッシングの共通点は、どちらもメールが媒介として用いられること、ターゲットから金銭を奪うことが主な目的であることでしょう。

ただ、ランサムウェアは攻撃者がデータを盗んだり人質にとって身代金を要求するのに対して、フィッシングはクレジットカード情報や銀行口座情報などを奪い取ってそれを悪用する点が異なります。

また、ランサムウェアは近年は特定の企業や団体をターゲットとして、多額の身代金を要求する手口が多くなっていますが、フィッシングは不特定多数の個人がターゲットとなる例が多いといえます。

(ただ、近年は企業をターゲットとしたフィッシングもよく発生しています。)

1-3-2. フィッシングメールがランサムウェアを媒介する事例が増えている

実は近年、フィッシングメールがランサムウェアを媒介する事例が増えていると言われています。

既存の企業の名前を騙ったメールを送り付け、「支払いが滞っている」「アカウントが停止された」「請求書を添付した」などといった文言でURLをクリックさせたり、添付ファイルを開かせたりします。

すると、ランサムウェアに感染してしまうというわけです。

これに対する自衛策としては、まず第一に「不審なメール、心当たりのないメールのURLはクリックしない」ことです。

フィッシングメールは、送信元のメールアドレスを確認すると、既存の企業のアドレスとは異なっています。

中には、本物のアドレスが「@abcde.com」だとすると、「@adcde.com」(bとdが違っている)といったように紛らわしく偽装しているものもあるため、注意が必要です。

また、メールタイトルや本文の日本語に不自然な部分があれば、それもフィッシングメールを疑うべきでしょう。

不審なメールへの対策については、「3. メールによるランサムウェアを警戒しなければならない理由」でくわしく説明しますので、そちらも参照してください。

2. メールによるランサムウェアの種類

では、メールによるランサムウェアの手口にはどのようなものがあるのでしょうか?

それは以下の2種に大別できます。

・ばらまき型メール・標的型メール

| ばらまき型 | 標的型 | |

| 攻撃者 | 単独の者、小さなグループが多い | 組織的に行われる |

| ターゲット | 不特定多数 | 特定の企業 |

| 人質 | データやシステム全般 | 特定企業の重要なデータやシステム |

| 身代金 | 比較的少額の要求 | 高額の要求 |

それぞれ説明します。

2-1. ばらまき型メール

「ばらまき型メール」は、不特定多数を狙ってメールを送り付け、ランサムウェアに感染させる手口です。

・ランサムウェアを仕込んだ添付ファイルをメールで送付、受信者がファイルを開くと感染する・メールにURLを記載して送付、受信者がURLをクリックするとランサムウェアに感染する

というのが主流で、不特定多数の中から罠にかかった人がいた場合に、その人から身代金を奪います。

したがって身代金の額は、多くの人が「すぐに支払ってしまおう」と思えるように、比較的少額に抑えられているケースが多いとされます。

2-2. 標的型メール

一方で、特定の企業や組織にターゲットを定め、メールを送りつけるのが「標的型メール」です。

一見すると取引先からの業務メールかと思えるようなタイトルや文面を装おうなど、ターゲットがうっかり開封してしまうように誘導します。

相手が添付ファイルを開いたりURLをクリックしたりすると、ランサムウェアに感染してしまうのは、ばらまき型と同様です。

こちらは最初から特定の企業や組織を狙って仕掛けられるため、人質に取られるデータは企業にとって重要度が高いものが狙われる傾向があり、要求される身代金額も高額にのぼります。

3. メールによるランサムウェアを警戒しなければならない理由

では、なぜメールによるランサムウェアの被害を警戒しなければならないのでしょうか?

それは、ランサムウェアを媒介する「フィッシングメール」は簡単に作れるからです。

フィッシングメールを作るキットが販売されていたり、メールのフィルタリングをすり抜けるツールが開発されているなど、フィッシングをビジネスとして成立させるような便利なプロダクトがオンライン上にいろいろとあります。

それらを使えばフィッシングメールは簡単に作って送れるため、攻撃者にとってはハードルが低くなり、企業側にとっては被害にあう可能性が高まるわけです。

4. メールによるランサムウェア攻撃への対策

このように、多くの人・企業にメールで送り付けられる恐れがあるランサムウェアですが、被害を未然に防ぐにはどのような対策が有効でしょうか?

それは主に以下の3点です。

・情報セキュリティ意識を高める

・セキュリティソフトを最新にしておく・データのバックアップを複数か所に保管する

詳しく説明します。

4-1. 情報セキュリティ意識を高める

まず第一に行うべきなのは、メールに関しての「情報セキュリティ意識を高める」ことです。

個人の場合は自ら、企業の場合は社員全員に研修を行うなどして、以下の3点を徹底しましょう。

・不審なメールは開かない

・不審な添付ファイルは開かない・不審なURLはクリックしない

4-1-1. 不審なメールは開かない

まず第一に、不審なメールはそもそも開かないことです。

が、最近のウイルスメールやフィッシングメールは、一見すると安全なメールに偽装しているものも多くあります。

たとえば、実在の金融機関やECサイトなどを名乗ったり、企業向けには顧客や取引先を装ったりするのです。

そこで、不審なメールを見分けるために、開封前に以下の3点をチェックしましょう。

・送信元のメールアドレスを確認

送信元のメールアドレスが実在する企業や組織のものと一致するかを確認します。

中には本物のアドレスを1文字だけ変えて、本物と見間違えることを狙ったケースもあるので要注意です。

その企業の公式サイトを見てアドレスやドメインを比較したり、送信元アドレスを検索してみたりしてチェックしましょう。

ただ、最近では本物のアドレスそのままを使って送信してくるケースもありますので、以下の項目もあわせて確認するまでは開封しないようにしてください。

・本文内の宛先を確認する

次に、メール本文の冒頭を確認します。

メーラーで、開封しなくても内容をプレビューできるように設定し、内容を見てみましょう。

通常、金融機関や取引先からの重要なメールであれば、メール本文の最初に「◯◯様」と氏名が記されているはずです。

一方、ばらまき型メールなどは不特定多数をターゲットにしているため、宛先に氏名がないものも多くありますので、宛先のないメールには警戒が必要です。

・本文を確認する

さらに、メール本文も見てみましょう。

ランサムウェアやフィッシングの攻撃者は、外国のハッカー集団や犯罪グループであるケースも多いとされます。

そのため、本文の日本語に不自然な部分があったり、日本語にはない文字が使われていたりすれば、偽メールの可能性があります。

ただ、攻撃者の中に日本人がいる場合などは、まったく不自然さのない文面になりますので、これだけで安心はできません。

以上3点のチェックポイントすべてを確認すれば、不審なメールに気づける確率が高まります。

4-1-2. 不審な添付ファイルは開かない

次に、メールに不審な添付ファイルがある場合は、ファイルを開かないようにしましょう。

特に、マクロを実行させようとするファイルには要注意です。

もし実行してしまうと、ランサムウェアなどのマルウェアに感染させられるリスクがあります。

また、普通のWordやExcelに見えるファイルでも安心できません。

拡張子が「docm」「xlsm」となっていればマクロつきのファイルですので、ランサムウェアに感染させられる可能性を疑ってください。

いずれにしろ、事前に送付されることがわかっていた添付ファイル以外は、不用意に開かないことです。

送信元に確認する、PCにくわしい人にチェックしてもらうなどして、安全を確認してから開くようにしましょう。

4-1-3. 不審なURLはクリックしない

また、メール本文にURLが記載されていても、すぐにクリックすることは絶対に避けましょう。

まずはそのURLが正当なものなのかを確認します。

もし不正なメールであれば、URLをクリックすると実在の企業の偽サイトに誘導されたり、マルウェアに感染させられたりしてしまいます。

ですので、メール内のURLからではなく、ブラウザからその企業を検索するなどして本物の公式サイトを探しましょう。

そして、ドメインや URLを確認し、送られたメール内のURLと比較します。

中には本物のURLと似たものを送り付けてくるケースもありますが、よくよくチェックして安全性を確かめてください。

4-2. セキュリティソフトを常に最新にしておく

もちろん、技術面での対策も必須です。

企業でも個人でも、何らかのセキュリティソフトを利用しているケースが大半だと思いますが、それだけでは安全ではありません。

重要なのは、そのセキュリティソフトを随時更新し、常に最新バージョンにしておくことです。

というのも、ランサムウェアを含めたマルウェアは、毎日のように新しいものが発見されています。

そのため、セキュリティソフトもそれに対応して更新する必要があるのです。

くわしく説明すると、セキュリティソフトはマルウェアを検知するために「ウイルス定義ファイル」を用いています。

「ウイルス定義ファイル」は、いわばマルウェアのブラックリストのようなもので、これに該当するものを危険と判断します。

つまり、セキュリティソフトを更新しなければ、ウイルス定義ソフトも更新されず、したがって新しく増えたマルウェアがあっても検知できなくなってしまうのです。

そのようなことがないよう、セキュリティソフトは常に最新の状態を保ちましょう。

4-3. データのバックアップを複数か所に保管する

また、万が一ランサムウェアの被害にあってしまった場合に備えて、データのバックアップを取得しておくことも必須です。

しかも、その保管は1か所だけでなく、何か所かに同じものを保管しておくようにしてください。

ランサムウェアに感染すると、データが暗号化されたりロックされたりして、見ることもできなくなってしまいます。

そのため、一刻も早く通常業務を再開するためには、バックアップからデータを復元できるのがベストでしょう。

ただ、1か所だけに保管していると、そのバックアップもマルウェアに感染してしまったら利用できません。

そんなことがないように、複数か所に保管するわけです。

特に、ひとつはネットワークから切り離された、スタンドアローンの状態で保管するのが望ましいでしょう。

そうすれば、内部ネットワークで感染が広がっても、影響を受けずに済みます。

重要な情報資産を守るには アークサーブのデータ保護ソリューション「Arcserve UDP」は、多様なサイバーインシデントから大切なビジネスデータを保護し、適切に管理します。また、ファイル単位ではなくディスク全体を丸ごと高速バックアップする「簡単イメージバックアップ」で、OSやデータを含むシステム全体をまとめて簡単に復旧することも可能です。 その他にも、以下のような多彩な機能を備えています。 <簡単!でも柔軟にバックアップ> <仮想化統合基盤に関わる要件をまとめて対応> <災害対策を適切なコストで実現> データ保護に関する課題全般に対応、高度なセキュリティを実現します。 |

5. ランサムウェアに感染した場合の対応

とはいえ、どんなにセキュリティ対策をしていても、ランサムウェアに感染させられてしまうことがないとはいえません。

そこで、未然の予防策と並行して、感染してしまった場合の対応についても、社内全体で徹底しておきましょう。

たとえば、「不審なメールを受け取って不用意に添付ファイルを開いてしまった」など、ランサムウェアの感染が疑われた場合は、以下の手順で対応するのが望ましいです。

1)PCのネットワーク接続を切断する

2)感染時の操作履歴を残す

3)情報セキュリティ管理者へ報告する4)復号ツールを実行する

5-1. PCのネットワーク接続を切断する

不審な添付ファイルを開いてしまった、URLをクリックしてたら怪しいサイトが開いたなど、ランサムウェアの疑いが生じた際には、まず最初に速やかにPCをネットワークから遮断してください。

・有線LANの場合:LANケーブルを抜く・無線LANの場合:端末を機内モードに設定するか、Wi-Fiルータの電源を落とす

以上のいずれかの対応をします。

もしネットワークにつないだままにしておくと、その端末から他の端末にも感染が広がってしまう恐れがあるためです。

ただ、注意したいのは「感染した端末の電源は落とさない」ことです。

感染した端末内には、データを復号する際に必要な情報が残っていることがあり、むやみに電源を落とすとそれが失われてしまう可能性があります。

5-2. 感染時の操作履歴を残す

次に、感染時にどのような操作をしたか、その履歴をエビデンスとして残します。

これがわかっていれば、保守運用担当者やベンターの担当者が原因を調査したり復旧を試みたりする際の重要な手がかりになります。

5-3. 情報セキュリティ管理者へ報告する

その上で、情報セキュリティ管理者に速やかに事態を報告します。

連絡する相手は以下です。

・社内:事前に定めた「情報システム管理責任者」

・社外:保守運用を委託しているベンダーなどの管理責任者

さらに、脅迫状が確認できたら、都道府県警察のサイバー犯罪相談窓口に連絡・通報することも忘れないでください。

(連絡先がわからなければ、警察庁 都道府県警察本部サイバー犯罪相談窓口一覧で確認しましょう。)

その際には、以下のような内容に関して正確に報告するとよいでしょう。

・どのような異常が発生しているか

・発生日時 など

その上で、対応の指示を仰ぎましょう。

5-4. 復号ツールを実行する

管理担当者が調べた結果、どのデータが暗号化されているのかと、ランサムウェアの種類がわかったら、復号ツールを実行します。

セキュリティシステムのベンダーが提供しているツールがありますので、それを試してみましょう。

警視庁の「マルウェア「ランサムウェア」の脅威と対策(対策編)」では、「No More Ransom」サイトの利用を勧めています。

復号ツールでも復号(=暗号化されたデータをもとに戻す)できなければ、バックアップデータを用いで復元することになります。

6. まとめ

いかがでしたか?

メールによるランサムウェア攻撃について、よく理解できたかと思います。

ではあらためて、記事の要点をまとめましょう。

◎電子メールはランサムウェアの主な感染経路のひとつ

◎メールによるランサムウェアの種類は、

・ばらまき型メール

・標的型メール

◎メールによるランサムウェア攻撃への対策は、

・情報セキュリティ意識を高める

・不審なメールは開かない

・不審な添付ファイルは開かない

・不審なURLはクリックしない

・セキュリティソフトを最新にしておく

・データのバックアップを複数か所に保管する

◎ランサムウェアに感染した場合の対応は、

1)PCのネットワーク接続を切断する

2)感染時の操作履歴を残す

3)情報セキュリティ管理者へ報告する

4)復号ツールを実行する

以上を踏まえて、あなたの会社がメールによるランサムウェア攻撃から守られるよう願っています。

コメント