「マルウェアに感染したらどんな被害に遭うの?」

「感染を回避する方法はないのかな」

パソコンやスマートフォンがマルウェアに感染することによって、以下のような様々な被害が実際に引き起こされる可能性があります。

マルウェアとは、コンピュータウイルスなど、パソコンやスマートフォンに障害や不利益をもたらすプログラムの総称です。

このためマルウェアの種類は多岐にわたり、実際に被る被害もさまざまな種類に及びます。

マルウェアの被害を回避しその被害を最小限に食い止めるためには、総合的な対処が必要になります。

そこで今回は

・マルウェア感染が引き起こす代表的な3つの被害

・マルウェアの分類と特徴

・マルウェア感染によって引き起こされる症状

・マルウェアの5つの代表的な感染経路

・マルウェア感染の被害事例

・マルウェア感染を防ぐ基本的予防対策と感染した場合の対応

について詳しく解説していきます。

この記事を読めば、あなたもマルウェアを正しく理解し、効果的な感染対策を行うことができます。

目次

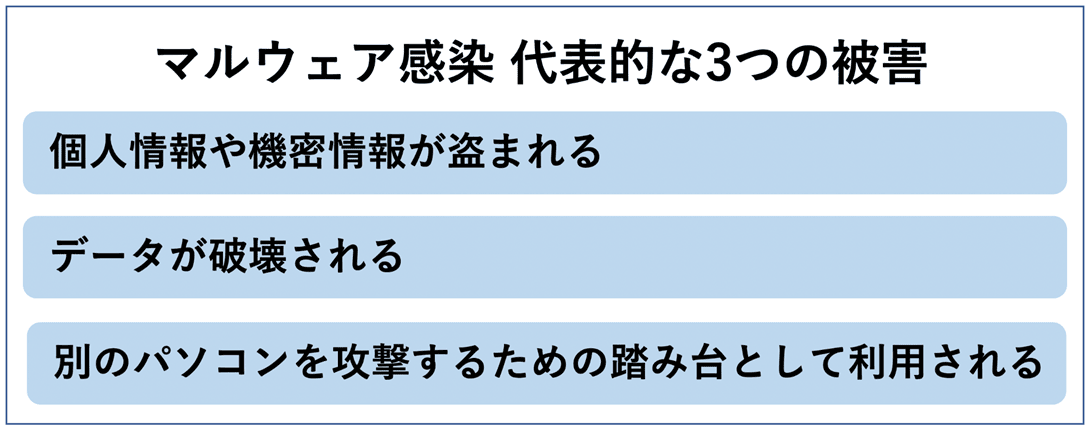

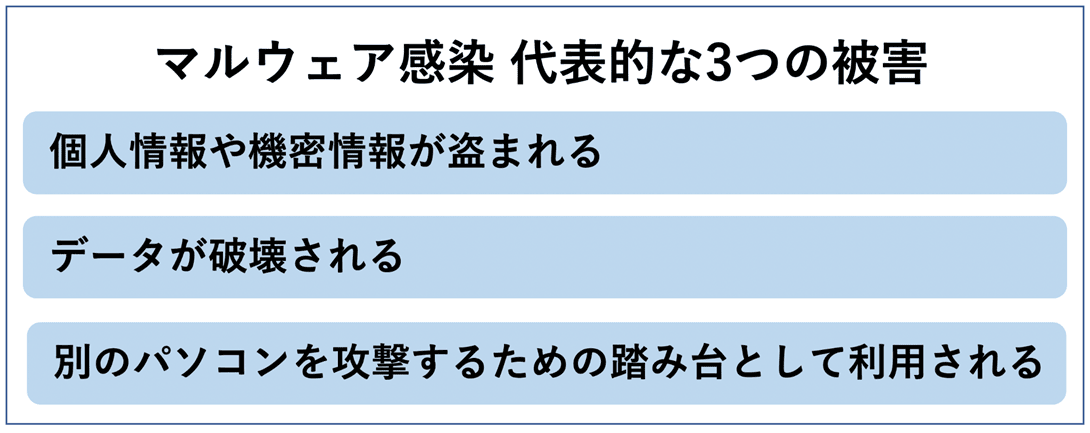

1. マルウェア感染が引き起こす代表的な3つの被害

マルウェアによってもたらされる現実の被害は、主に以下の3つの種類にまとめることができます。

一つずつ詳しく解説しましょう。

1-1.個人情報や機密情報が盗まれる

マルウェア感染による深刻な被害のひとつが機密情報や個人情報の漏洩です。

攻撃者は様々な方法を駆使して、会社や組織のネットワーク内にあるパソコンやスマホに侵入します。もちろん盗まれるのは侵入されたパソコン内の情報だけではありません。

攻撃者は侵入したパソコンを足がかりに、そのパソコンから接続できる車内サーバーにアクセスし、サーバー内の機密情報を根こそぎ盗み出すことを試みます。

このため、ネットワーク環境の中にあるパソコンやスマホのわずかな脆弱性が、組織全体を揺るがす深刻な情報漏洩を引き起こすことさえあるのです。

1-2.データが破壊される

組織の活動や、会社の営業を妨害・停止させるために組織ネットワーク内の重要情報や基幹システムを破壊するケースもあります。

攻撃者がデータやシステムの破壊を意図していた場合、乗っ取られたPCからアクセスできる取引先情報や顧客情報などは全て破壊されることになるでしょう。

システムやサーバーの管理者権限が乗っ取られた場合、被害はさらに深刻なものへ拡大することになります。

1-3.別のパソコンを攻撃するための踏み台として利用される

DDos攻撃やスパムメール発信などを行う攻撃者は、マルウェア感染によって乗っ取ったパソコンを、さらに別のパソコンを攻撃するための踏み台として利用するケースがよくあります。

攻撃者は乗っ取った複数のパソコンから、別のパソコンやサーバーに同時多発的な攻撃を仕掛けることで、攻撃の効果を上げ、さらに攻撃元の特定を難しくすることができます。

一方で、乗っ取られ、攻撃に利用されたパソコンはスパムメールなどの発信元となることで、結果的にマルウェアによる被害の加害者になってしまう可能性もあるというわけです。

2.そもそもマルウェアとは

冒頭でもお伝えした通り、「マルウェア」とはコンピューターやスマホなどのデバイスに攻撃を仕掛る、すべてのプログラムやソフトウェアの総称です。

コンピュータウイルスやワーム、トロイの木馬など、これらのように個別の名称がつけられているもの全てが、総じて「マルウェア」という単語でまとめられていると考えればわかりやすいでしょう。

このため一概にマルウェアと言ってもその特徴は多岐にわたり、被害の内容は、どのようなマルウェアに攻撃されたかによって、異なることになります。

ではさまざまなマルウェアの具体的な特徴を見ていきましょう

一つずつ確認します。

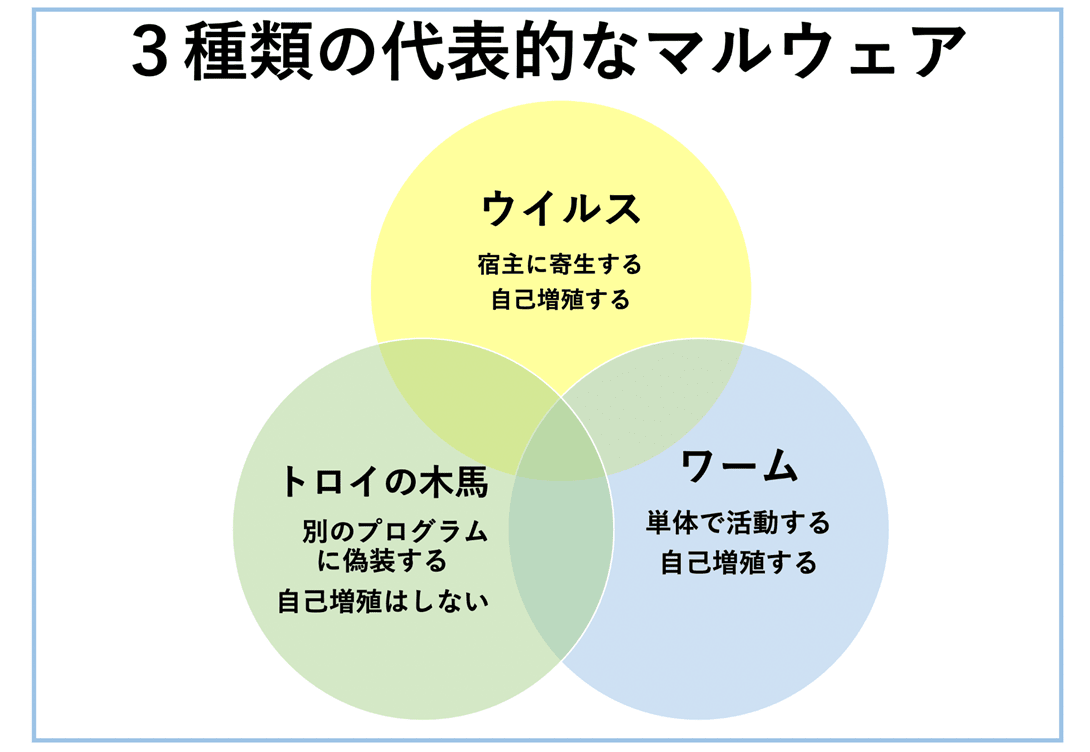

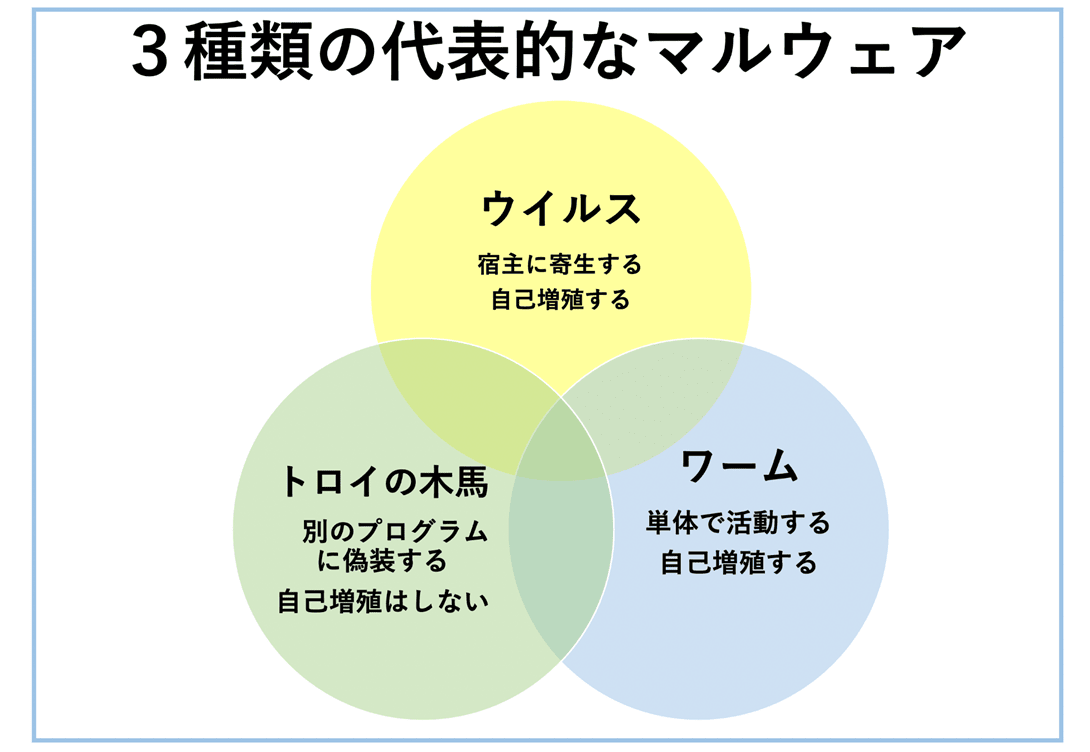

2-1.代表的な3種類のマルウェア

マルウェアを大別した時に代表的な種類としてあげられるのが、「ウイルス」「ワーム」「トロの木馬」の3つです。

これらは、大きく以下の2つの点で区別されています。

・自己増殖ができるか

・単体で活動できるか

例えば同じように自己増殖することが出来るウイルスとワームも、ウイルスの場合パソコンやスマートフォンのなかにあるファイルに寄生しなければ存在できませんが、ワームの場合は単体のファイルとして存在することができます。

また、トロイの木馬は自己増殖はできませんが、ワーム同様にパソコン内に単独のファイルとして存在でき、さらに無害のファイルになりすますため見つけにくいという特徴があります。

ただしこれらの大別は大まかなもので、マルウェアのなかには複数の定義を満たすものも存在しています。まずはこれらの3種類の特徴を詳しく確認しましょう。

◎ウイルス

| ◆特徴:自己増殖しデータの改ざんや破壊などの被害を拡大する 単体では存在することができずプログラムやファイルに寄生する |

パソコンやスマートフォンに感染し、プログラムの一部を書き換えて増殖しつつ、パソコン内のデータの改ざんや破壊・情報の外部秀出などの被害を引き越します。

大きな特徴として、ウイルスが活動し増殖するためには「宿主」となるパソコンやスマートフォンが必要であるという点です。

これは一般に風邪などのウイルスなどが、単体で存在できず人間や動物に感染して増殖するのと同じです。

◎ワーム

| ◆特徴:自己増殖機能を持ち被害を拡大させる 単体で存在することができる(パソコン内に独立したファイルとして存在する) |

ウイルスと同様、自己増殖機能を持つマルウェアで、感染したパソコンの動作を停止させたり、パソコン内の情報を抜き取るなどの被害を引き起こします。

ウイルスとの大きな違いは、ウイルスがパソコンの中にある既存のファイルやプログラムに侵入することによって活動するのに対して、ワームの場合はパソコン内に独立したファイルとして存在することができるという点です。

この単独で存在することが可能であるという特徴からワーム(寄生虫)という名前がつけられているというわけです。

パソコンに感染すると単独で活動を始め、パソコン内のCPUやネットワークのリソースを圧迫してパソコン自体を機能停止に追い込んだり、パソコン内部の情報を盗んだりします。

ワームは感染力が強いという特徴もあり、ネットワークに接続しただけで感染するというケースも多数存在します。

◎トロイの木馬

| ◆特徴:自らを無害なファイルに偽装させてパソコン内部に止まる 基本的に自己増殖機能はない |

ウイルスのように自己増殖はできませんが、ワームと同様にパソコン内の単独のファイルとして存在することができ、さらに自身を無害なファイルに偽装させることができるためみつかりにくいという特徴があります。

このため感染したパソコンに見つからずに長く居座って活動を続け、個人情報を盗み出したり、攻撃者がコンピュータに秘密裏に侵入するための侵入口(バックドア)などにも利用されます。

2-2.様々な特徴を持つマルウェア

前章ではウイルス・ワーム・トロイの木馬という3つのマルウェアの代表的なタイプについて解説してきましたが、ここではこの3つのタイプを踏まえ、代表的なマルウェアの種類と特徴について具体的に確認していきましょう。

| 様々なマルウェア |

| スパイウェア |

| ランサムウェア |

| バックドア |

| ボット |

| キーロガー |

| ファイル感染型ウイルス |

| マクロウイルス |

一つずつ確認します。

◎スパイウェア

◆タイプ:トロイの木馬

感染したパソコンから重要な個人情報を盗み出すマルウェアで、現在もっとも猛威を振るっているマルウェアの一つとされています。

スパイウェアは一般的にはトロイの木馬型のマルウェアとされており、感染しても見つかりにくく自己増殖によって爆発的に増えて広がるという特徴を持っています。

クレジットカードや銀行口座情報や暗証番号、パスワードなどを盗み出すことで、カードの不正利用や口座からの不正出金などの被害を誘発します。

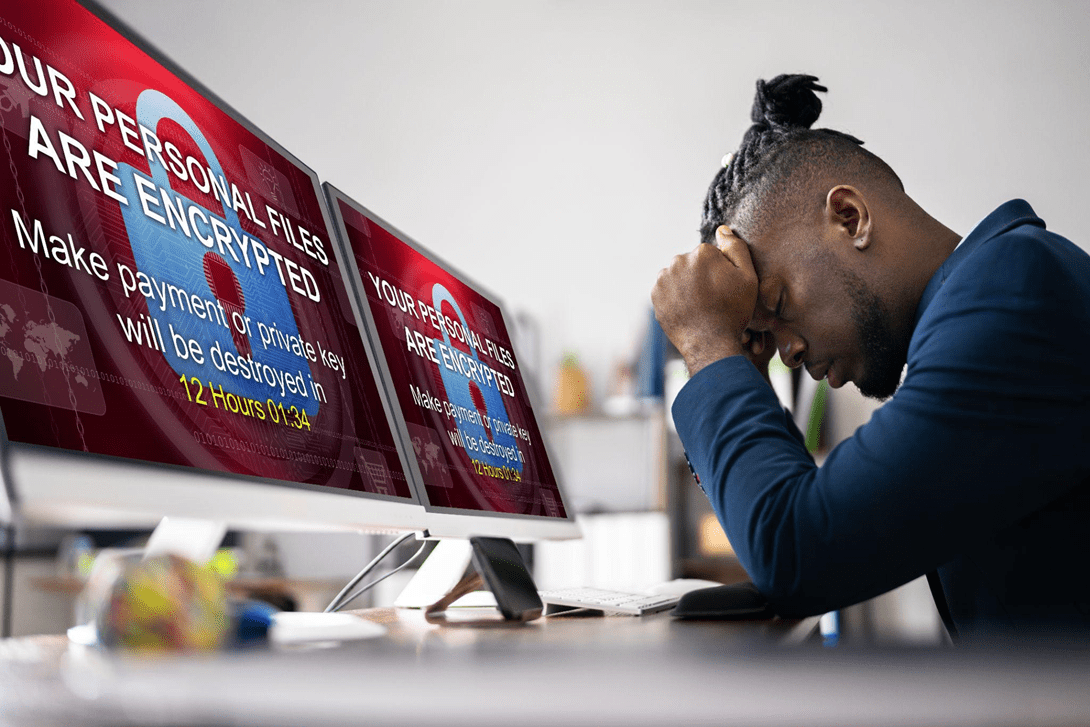

◎ランサムウェア

◆タイプ:ワーム

感染したパソコンないのファイルを勝手に暗号化して読み取れない状態にし、身代金を要求するマルウェアです。

ランサムウェアに感染すると、画面上に消すことができない広告が出現し、「この広告を消したかったらお金を振り込め」という記述が表示されます。

もちろんお金を振り込んでも広告が消えることはなくアンインストールも難しいため、感染してしまったらパソコンを初期化するしかありません。

◎バックドア

◆タイプ:トロイの木馬

感染したパソコンにセキュリティホールを作り出し、攻撃者がそのパソコンに自由に侵入できる状況を作り出します。

バックドアはトロイの木馬型の代表的なマルウェアで、一度感染すると通常のファイルになりすましてパソコン内に居座るため見つかりづらく、いつでも侵入できる状況が維持されます。

◎ボット

◆タイプ:ワーム

ボットは感染したパソコンをリモートで操作できる状況を作り出すマルウェアです。

攻撃者は感染したパソコンを乗っ取り、パソコンの内部データを盗み出したり、そのパソコンからさらに他のパソコンを攻撃するなど、さまざまな被害を引き起こします。

特に知られているのがDDos攻撃です。ボットによって感染したパソコンを起点にしてさらに他のパソコンへDDos攻撃を仕掛けるため、感染したパソコン自体が加害者となる危険性も発生します。

DDos攻撃については以下のページでも詳しく解説していますので参考にしてください。

DDoS攻撃とは!事例と3つの対策を解説【担当者向け資料一覧付】

◎キーロガー

◆タイプ:トロイの木馬

感染したパソコンが使用された際のキーストロークの情報を記録し外部に送信します。

このため、例えばウェブブラウザ上でパスワードやカード情報などを入力した場合、この情報がそのまま攻撃者へ流出すれば、大きな被害を誘発することになります。

また不特定多数のユーザーが使用するパソコンがキーロガーに感染していた場合、パソコン内に利用者の個人情報が記憶されたままの状態になる危険性もあります。

◎ファイル感染型ウイルス

◆タイプ:ウイルス

EXEファイルなどの実行型のファイルに寄生し、プログラムを書き換えて増殖します。

感染するとプログラムを書き換え、様々なマルウェアをパソコンに勝手にダウンロードしたり、セキュリティやファイヤーウォールを無効化するなどの攻撃を加えます。

◎マクロウイルス

◆タイプ:ウイルス

マイクロソフトの提供するOfficeソフトのマクロ機能を悪用して感染・増殖するウイルス型のマルウェアです。

ExcelやWordなど誰もが利用する、おなじみのOffice形式のファイルを宿主として寄生し、感染したファイルを開かせることによって被害が拡大します。

感染すると他のマルウェアを勝手にインストールしたり、パソコン内のデータの破壊・盗難などを引き起こします。

3.マルウェアの5つの代表的な感染経路

マルウェアは主に以下の5つの経路からパソコンやスマートフォンに感染します。

それぞれの感染のメカニズムを一つずつ確認していきましょう。

3-1.メールによる感染

マルウェアの感染経路としてまず挙げられるのがメールによる感染です。

マルウェアの添付されているメールを受信し、誤ってその添付ファイルを開いてしまうことによって感染します。

メールの文章や、ファイル名・拡張子などを巧妙に偽装して業務に係るメールと勘違いさせるものもあるため、添付ファイルを開く際には特に注意が必要です。

また添付ファイルだけでなく、メール本文にサイトのURLなどを表示し、このリンクをクリックすると自動的にマルウェアが仕込んであるサイトに誘導されたり、マルウェア自体が勝手にダウンロードされるなどのケースもあります。

このため、メールに表示されているリンクなどを開く際にも、最新の注意が必要になります。

3-2.ウェブサイトからの感染

マルウェアが埋め込まれたウェブサイトにアクセスすることによって感染します。

ウェブサイト内の写真や動画などにマルウェアが仕込まれており、これらにアクセスすることによって自動的にマルウェア感染が引き起こされます。

ウェブサイトからの感染は、以前は悪意をもって作られたウェブサイトのみに気をつけていれば防ぐことができていました。

しかし最近では、一般のウェブサイト自体がマルウェアに感染してしまうことも多く、正規のウェブサイトを開くだけで感染するケースも起こっています。

3-3.共有フォルダからの感染

組織内のパソコンに侵入したマルウェアがその組織のサーバー上の共有フォルダにコピーを作成すると、ここを足がかりにネットワーク内の他のパソコンにも感染が拡大します。

ファイル名を偽装して共有フォルダ上にコピーを置くマルウェアもあるなど、巧妙な手口で拡大を図るマルウェアも存在します。

3-4.アプリケーションの脆弱性をねらった攻撃による感染

メールやウェブサイトに頼らず、OSやアプリケーションの脆弱性(セキュリティホール)を直接攻撃しマルウェア感染を図るケースも報告されています。

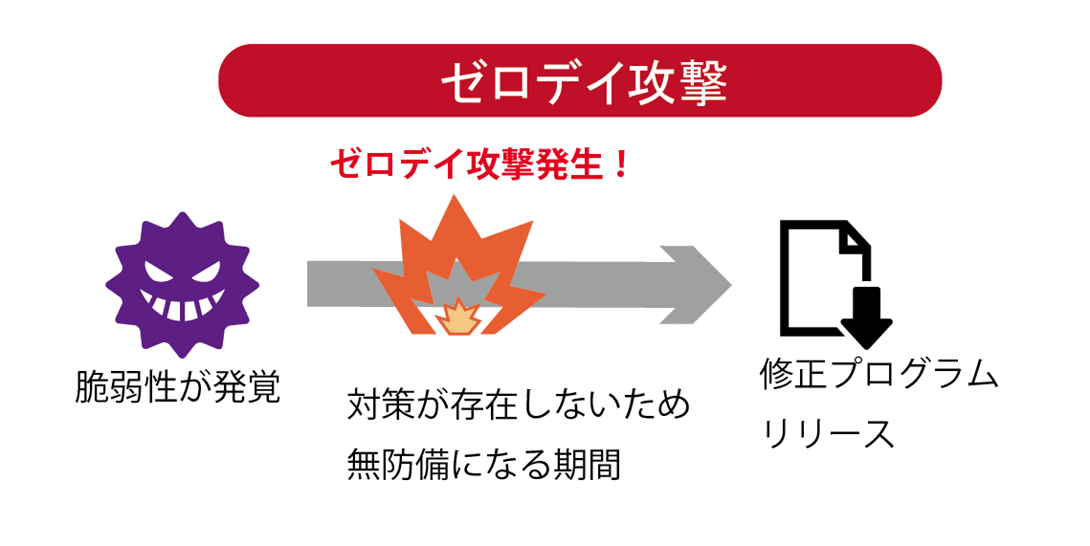

特に注意すべき攻撃はゼロデイ攻撃と呼ばれる攻撃です。

ゼロデイ攻撃とは、アプリケーションに脆弱性が発見されてから修正プログラムがリリースされるまでのタイムラグを利用して行われるサイバー攻撃です。

脆弱性が発覚したのち、修正プログラムのリリースされる日を1日目とした場合に、それより前、つまり「0日目」に攻撃が始まることからゼロデイ(0-day)攻撃と呼ばれるようになりました。

パソコンやネットワークは一定期間、脆弱性に対して無防備な状態となるため攻撃の成功率が高く、危険なサイバー攻撃として知られています。

3-5.外部ドライブなどからの感染

マルウェアが仕込まれたUSBメモリや外付けハードディスクなどをパソコンに接続することによってマルウェアが感染するケースです。

USBメモリや外付けハードディスクをパソコンに接続するだけで自動的にマルウェアのインストールが始まってしまうケースもあります。

また攻撃者がマルウェアが仕込まれているUSBメモリなどを意図的にオフィスなどに置くケースもあるため、自分のものではない外部ドライブを接続する際には最新の注意を払う必要があります。

4.マルウェア感染によって引き起こされる症状

マルウェア感染による症状を知ることで、早期発見ができれば、被害も最小限に留めることができます。特に以下のような症状が発現した場合は要注意です。

| マルウェア感染が疑われるパソコン・スマートフォンの症状 | |

| 不審なポップアップ画面が現れた | ランサムウェアに感染すると、パソコンのデータを人質に取ったことを告知するポップアップが表示されます。 |

| パソコンの挙動がおかしい | アプリケーションが突然落ちる・あったはずのファイルがなくなっている・パソコンが突然再起動するなどの症状が現れたらマルウェア感染の可能性があります。 |

| パソコンの動作が遅くなる | マルウェアの活動がパソコンの処理能力を利用することによってパソコンの動作が従来よりも遅くなります。 |

| 身に覚えのない宛先のメールの送信履歴が見つかった | マルウェアに感染したパソコンやスマートフォンが、勝手に外部へメールを送信している可能性があります。 |

| データ通信量が増大する | マルウェアに感染したスマートフォンなどでは、頻繁に外部とのデータのやり取りを始めることで、データ通信量が突然増えるというケースがあります。 |

これらの症状がパソコンやスマートフォンに現れた場合、マルウェアの感染を疑って早急に対策を取ることをお勧めします。

感染対策については 7.マルウェアに感染したら!4つのステップでも詳しく解説していますので参考にしてください。

5.マルウェア感染によって引き起こされた4つの被害事例

ここからは、マルウェア感染が深刻な事態を引き起こした実際の被害事例について紹介しましょう。

一つずつ確認しましょう。

5-1.【被害事例①】日本年金機構情報漏洩

2015年5月、日本年金機構のパソコンがマルウェアに感染したことによって起こった大規模な個人情報漏事件です。

特定の標的を定めて攻撃する標的型攻撃メールよって組織内のパソコンがマルウェアが感染し、このファイルを職員が誤って開いたことにより感染し、最終的に125万件(101万4,653人分)もの個人情報の漏えいまで被害が拡大しました。

標的型攻撃メールは複数回にわたって送られてきており、不審メールが送られてきていることは組織内で把握されていましたが、その周知が徹底されずに被害が発生したことから、情報管理体制の杜撰さに対し国民から大きな批判を受ける事態となりました。

また攻撃は2つのマルウェアによって段階的に行われ、マルウェアによる攻撃の複雑化・多様化を示す例として大きな話題となりました。

5-2.【被害事例②】ワコールウェブサイト改ざん

2014年3月、ワコールのサーバーが不正アクセスを受け、サイトの一部が改ざんされていたことが発覚しました。

改ざんされたサイトを閲覧した場合、別のサイトに飛ばされウイルスに感染するよう仕向けられていました。

個人情報の漏えいなどの発覚はありませんでしたが、ワコールは発覚直後にウェブサイトを閉鎖し、その後一ヶ月近くサイトを再開できずに多大な損失を被ることになりました。

5-2.【被害事例③】カプコン顧客情報流出

株式会社カプコンは2020年11月、マルウェアによる被害によって顧客情報や関係先情報など、35万件の情報が外部流出した可能性があると発表しました。

攻撃者は、組織内の端末にRagnar Locker(ラグナ ロッカー)と呼ばれるランサムウェアを感染させ、データベースを勝手に暗号化し、暗号化されたデータを人質に取り金銭を要求する脅迫を行なっていました。

幸いクレジットカード情報など二次被害につながる情報の漏えいはなく、大きな被害にはつながりませんでしたが、標的型攻撃の脅威を物語る事件として大きく報道される事態となりました。

Ragnar Lockerは既存の対策ツールでは対応が難しいことから、世界中で様々な被害を引き起こしています。

5-3.【被害事例④】三菱電機へのゼロデイ攻撃

2020年2月、三菱電機がアプリケーションの脆弱性を狙ったゼロデイ攻撃の被害を受け、ウイルス対策管理サーバが乗っ取られるという被害が発生しました。

乗っ取られたサーバーのアップデート機能が利用される形で、組織内にマルウェアが蔓延し、個人情報や機密情報が数多く盗み出される結果となりました。

三菱電機の報告によると、攻撃は2019年3月に始まっており、攻撃が発覚する同年6月までの間に国内外で延べ132台の端末がマルウェアの被害を受けたとのことです。

また一部報道では、盗まれた機密情報に防衛省に関わる情報が含まれていた可能性も指摘されています。

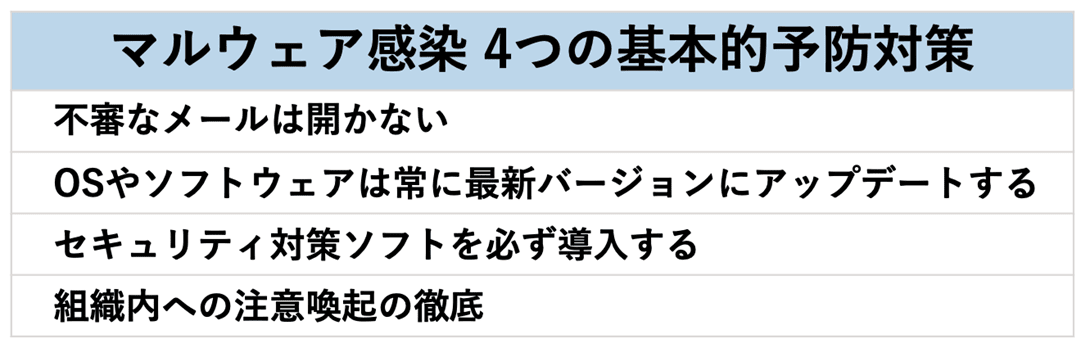

6.マルウェア感染を防ぐ4つの基本的予防対策

マルウェアの感染を防ぐための基本的対策として、以下の5つの対策が挙げられます。

いずれも決して難しいものではありませんが、徹底すればマルウェアに感染する確率を大きく下げることができます。

一つずつ確認しましょう。

6-1.不審なメールは開かない

まず忘れてはいけないのは、マルウェア感染の被害のほとんどはメールを介して送られてくる添付ファイルやウェブリンクを開いてしまうことによって引き起こされているという事実です。

このためメールを開く際には、常に以下の点に注意すべきでしょう。

| ・メールを開封する前に件名や送信元を確認する ・不審なメールはメールを開く前にプレビュー機能などで内容を確認する ・添付ファイルやリンクは不用意にクリックしない |

これらを組織内で徹底するだけで、多くのマルウェア感染を未然に防ぐことが可能になります。

6-2.OSやソフトウェアは常に最新バージョンにアップデートする

日常で気をつけるべきマルウェア対策として、たいへん重要なのがOSやアプリケーションを最新の状態に保つことです。

OSやアプリケーションに脆弱性が発見されると、攻撃者はそこを標的に攻撃を始めます。

もちろんソフトウェアメーカーは即座にその脆弱性を分析し、それに対応する新しいバージョンを提供するのが一般的ですが、アップデートを行わなかった場合、その脆弱性はそのまま晒されることになります

もちろんこの状態ではマルウェア感染のリスクは高まります。

この意味で最新のバージョンを保つことは、マルウェアの感染を未然に防ぐため有効な対策となるわけです。

注意すべきポイントは業務で利用する機器は、パソコンやスマートフォンばかりではないということです。ルーターやスマートスピーカー、ネットワークプリンターなど、ネットワーク上で利用される全ての機器にアプリケーションが使われており、それらのアップデートも忘れずに行いましょう。

6-3.セキュリティ対策ソフトを必ず導入する

マルウェア感染対策に、セキュリティソフトの導入は不可欠です。

セキュリティソフトは常にパソコンを監視し、マルウェアの感染を事前に防ぐ高い効果があります。

ただしセキュリティソフトの利用では以下の2つのポイントに注意しましょう。

| ・組織や社内のネットワークに存在する全ての危機に導入する ・セキュリティソフトを常に更新し最新の状況を保つ |

組織内にセキュリティソフトが導入されていないパソコンが一つあれば、そこからマルウェアが感染し、機密データを抜き取られるといった事態が起こる可能性もあります。

またセキュリティソフトであっても、バージョンが古いままであれば他のアプリケーションと同様に、脆弱性が生じます。

このためセキュリティソフトの導入とこの2つのポイントの徹底は、マルウェア対策として不可欠であると言えます。

6-4.組織内への注意喚起の徹底

マルウェア感染に対する防御策を考える上で、もう一つの不可欠な要素は組織や社内におけるセキュリティ意識の向上です。

6-1.不審なメールは開かないでお伝えした通り、マルウェア感染の経路のほとんどは組織内の従業員に送られてくる不正メールです。

どんなに対策を施してもメールサーバーによるフィルタリングを逃れ、メールソフトに届いてしまう不正メールは必ず存在し、誤って添付ファイルを開いてしまったり、リンクをクリックしてしまう危険性は常に存在します。

つまりマルウェア感染の瀬戸際に立つのは、あくまでも組織内でパソコンを扱う一人一人であるということです。

このためセキュリティ担当者から組織内の従業員に対しての注意喚起や情報共有を常に行い、日頃から組織内のセキュリティ意識を高く維持する必要があります。

具体的には

・マルウェア感染の事例を見せるなど、攻撃の手口や想定される被害について解説する

・日頃からソフトウェアやOSの脆弱性情報などを従業員に報告し注意を喚起する

・マルウェア感染が起こった場合の対処法について事前に情報を共有する

などの対応を心がけ、日頃から組織内のセキュリティ意識の向上に努めるようにしましょう。

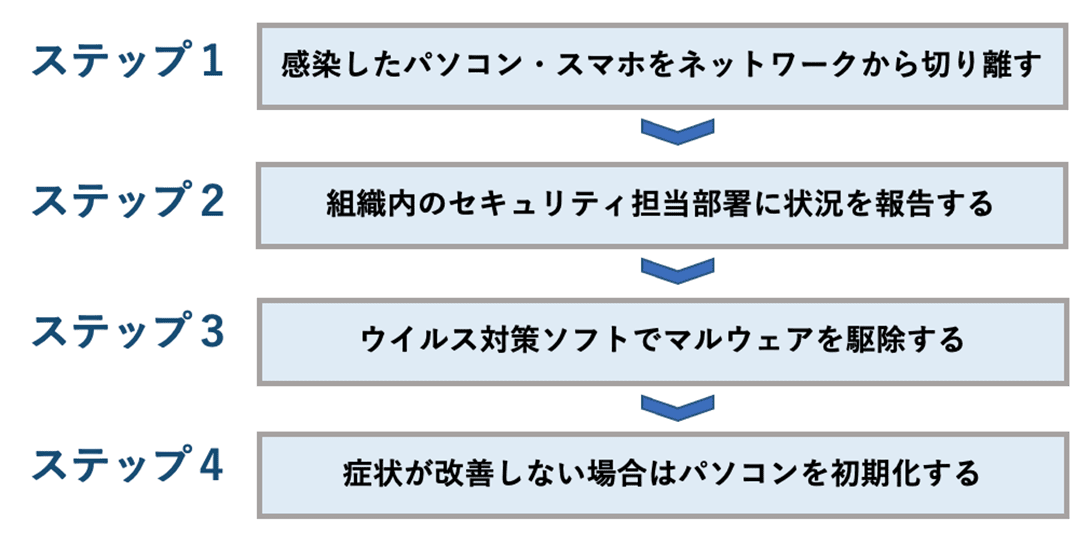

7.マルウェアに感染したら!4つのステップ

感染対策を十全に行なった場合でも、マルウェアに感染してしまうことはあり得ます。

このため日頃から感染対策だけでなく、感染してしまった後の対応手順を正しく共有しておくことも大切です。

マルウェアの感染が発覚した場合、また感染が疑われる場合、以下の手順で対処します。

順に解説していきましょう。

7-1.【ステップ①】感染したパソコン・スマホをネットワークから切り離す

感染が発覚した場合や感染を疑う状況が起こった場合、すぐにそのパソコンやスマートフォンのネットワークを遮断してください。

マルウェアはメールなどによって組織や会社のネットワーク内の危機に侵入し、車内や組織内のネットワークを経由してサーバーやその他のパソコンに拡散していきます。

また情報漏洩やバックドアによる遠隔操作なども、ネットワーク経由で行われるため、被害の拡大を防ぐ上でも、違和感を感じたらすぐにネットワークを遮断することが大切です。

パソコンがLANケーブル経由でネットワークに接続している場合は、そのLANケーブルを抜く、またWifi経由で接続している場合はパソコンWifi接続をオフにします。

7-2.【ステップ②】組織内のセキュリティ担当部署に状況を報告する

組織や会社でパソコンを利用しており、組織内にセキュリティ担当部署がある場合は、必ず状況を報告しましょう。

感染発覚の時点で、すでに組織内の他の危機にマルウェア感染が広がっている可能性もあります。マルウェア感染が発覚した際は、被害を最小限に抑える上でも、組織内での迅速な情報共有が何より大切になります。

7-3.【ステップ④】ウイルス対策ソフトでマルウェアを駆除する

次に、ウイルス対策ソフトでマルウェアの感染の有無、削除を行います。

パソコンにインストールされているウイルス対策ソフトを起動し、ウイルススキャンを実行します。

ウイルス対策ソフトが正常に機能すれば、危険なマルウェアを検知することができれば、自動的にそのマルウェアを処理してくれます。

7-4.【ステップ⑤】症状が改善しない場合はパソコンを初期化する

それでもパソコンの機能が改善しない場合や、マルウェアを駆除できない場合、最終的な手段としてパソコンを初期化することになります。

特にランサムウェアのようなマルウェアでは、パソコンの起動自体ができなくなるため、一旦感染すればほとんどの場合、パソコンの初期化を迫られることになります。

このような事態に備えるためにも、日頃からパソコンに保存しているファイルやアプリケーションのバックアップをとることが重要です。

8.マルウェア感染対策はセキュリティとバックアップが要

マルウェア感染に対処するためには、感染を防ぐためのセキュリティ対策と感染してしまった後の被害を最小限に防ぐための対策がそれぞれに必要になります。

そして被害を最小限に防ぐために欠かせない対策がバックアップです。

マルウェア被害は年々複雑化しており、セキュリティの網を巧妙にくぐり抜け、甚大な被害を及ぼすマルウェアが猛威を振るっています。

一旦マルウェアの被害を受ければ、業務を復旧させるまでに多くの手間と時間を費やすことになります。

データ漏えいなどの実害が生じなかったとしても営業停止期間の経済的な損失は、復旧までの時間に比例して大きくなることは避けられません

この意味で、被害を受けた際に迅速にシステムを復旧できるバックアップ体制の構築は、マルウェア感染対策として欠かせない対応の一つであると言っていいでしょう。

| マルウェア感染に対するバックアップ対策はArcserve UDPがおすすめ! 35年間にわたってバックアップソリューションに携わってきた専門ベンダーArcserveが提供する Arcserve Unified Data Protection(UDP)はマルウェア感染などのサイバー攻撃対策として、有事における事業継続に重点を置いた最適なバックアップ/リカバリ・ソリューションです。 Arcserve UDPは特に以下のようなメリットがあります。 つまりArcserve UDPなら、万が一マルウェア感染が発覚しても即座に発覚前の時点にデータやアプリケーションをロールバックできるので、システムにおける被害の発生を常に最小限に食い止めることができるというわけです。 Arcserve UDPについて詳しい情報は以下のリンクからご確認ください。 ご興味のある方は、以下のページも合わせてご確認ください。 |

まとめ

今回はパソコンに感染し被害を及ぼすマルウェアについて詳しく解説しました。

マルウェアとは、コンピュータウイルスなど、パソコンやスマートフォンに障害や不利益をもたらすプログラムの総称です。

このためマルウェアの種類は多岐にわたり、実際に被る被害もさまざまな種類に及びます。

マルウェアの被害を回避しその被害を最小限に食い止めるためには、総合的な対処が必要になります。

本文では、マルウェアの代表的な被害として以下の3つについて詳しく解説しました。

マルウェアを大別した時に代表的な種類としてあげられるのが、「ウイルス」「ワーム」「トロの木馬」の3つです。

これらは、自己増殖ができるか、単体で活動できるかという2つの点で区別されています。

本文では、この3つのマルウェアのタイプを元に、以下に示す様々なマルウェアについて具体的に解説しています。

| 様々なマルウェア |

| スパイウェア |

| ランサムウェア |

| バックドア |

| ボット |

| キーロガー |

| ファイル感染型ウイルス |

| マクロウイルス |

またページ後半では、マルウェアによる被害事例や基本的予防対策、感染した場合の対処法についても詳しく解説しました。

マルウェア感染に対処するためには、感染を防ぐためのセキュリティ対策と同時に、感染してしまった後の被害を最小限に防ぐための対策が必要です

なかでも、被害を受けた際に迅速にシステムを復旧できるバックアップ体制の構築は、マルウェア感染対策として欠かせない対応の一つであると言えます。

コメント